Senza audit regolari, la crittografia rimane spesso soggetta a errori e insicura. Vulnerabilità come algoritmi obsoleti, gestione delle chiavi insicura o configurazioni errate mettono a rischio i dati sensibili e causano alti costi a causa di violazioni dei dati. Un audit rivela questi problemi e garantisce l'uso di metodi di crittografia moderni come AES-256 e TLS 1.3.

Fatti importanti:

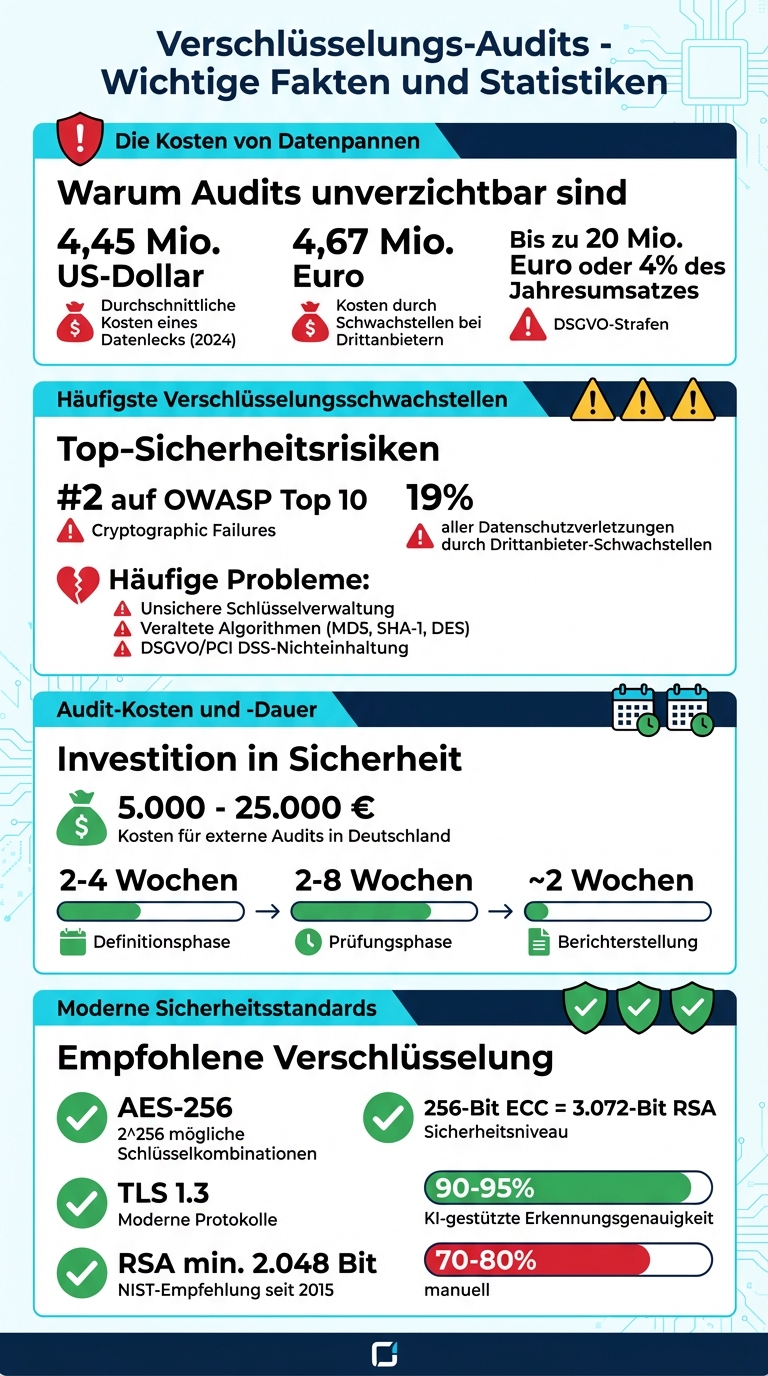

- Costo medio di una violazione dei dati: 4,45 milioni di dollari USA (2024)

- Vulnerabilità comuni: chiavi insicure, algoritmi obsoleti, non conformità al GDPR

- Gli audit verificano la conformità, la rotazione delle chiavi e le configurazioni tecniche

- Costi per audit esterni: 5.000–25.000 €

Vantaggi per piattaforme come Gunfinder:

- Protezione dei dati sensibili (ad es. informazioni di pagamento)

- Conformità alle normative (ad es. GDPR, PCI DSS)

- Rafforzamento della fiducia degli utenti attraverso misure di sicurezza verificate

Gli audit sono indispensabili per identificare le lacune di sicurezza e mantenere i sistemi di crittografia aggiornati. Offrono misure chiare per il miglioramento e garantiscono la protezione dei dati sensibili.

Audit di crittografia: costi, vulnerabilità e statistiche di sicurezza a colpo d'occhio

Nozioni di base sugli audit di sicurezza: suggerimenti per una governance efficace e gestione del rischio

sbb-itb-1cfd233

Vulnerabilità comuni della crittografia e i loro rischi

I sistemi di crittografia possono fallire in molti modi – e ogni vulnerabilità offre agli aggressori l'opportunità di accedere ai dati sensibili. La OWASP Top 10 elenca i "Fallimenti crittografici" come il secondo rischio di sicurezza più grande [5]. È particolarmente allarmante che questi problemi non derivino spesso dalla mancanza di crittografia, ma da un'implementazione errata.

Gestione inadeguata delle chiavi

Anche la crittografia più forte è inutile se le chiavi non sono gestite in modo sicuro. Tra gli errori più comuni ci sono:

- Chiavi hardcoded nel codice sorgente (CWE-321)

- Mancanza di rotazione delle chiavi

- Gestione insicura, ad esempio in fogli Excel [5][6]

I metodi manuali per la gestione delle chiavi non sono solo soggetti a errori, ma anche insicuri. Una volta che una chiave è compromessa, gli aggressori possono decrittografare tutti i dati protetti da essa. Questo è particolarmente critico per le informazioni di pagamento o i dati personali. Dal 2015, il NIST raccomanda almeno 2.048 bit per le chiavi RSA, poiché le chiavi a 1.024 bit sono considerate insicure e possono essere violate da attori statali [1][6].

Algoritmi di crittografia obsoleti

Anche l'uso di algoritmi obsoleti comporta rischi significativi. Esempi come MD5, SHA-1 o DES presentano vulnerabilità note (CWE-327) [5]. MD5 e SHA-1 sono vulnerabili a collisioni di hash: un problema che gli aggressori possono sfruttare per falsificare firme digitali [7]. Allo stesso modo, protocolli più vecchi come SSLv3 o TLS 1.0 sono a rischio di attacchi come POODLE o BEAST [7].

Standard moderni come AES-256, d'altra parte, offrono una sicurezza praticamente inespugnabile contro attacchi di forza bruta grazie a 2^256 possibili combinazioni di chiavi [1]. Chester Avey di GlobalSign sottolinea:

„La transizione verso funzioni hash più robuste come SHA-3 aumenta notevolmente la complessità necessaria per compromettere i sistemi protetti da hashing crittografico" [7].

Non conformità ai requisiti normativi

Le violazioni delle normative come il GDPR o il PCI DSS possono comportare elevate sanzioni pecuniarie e una significativa perdita di fiducia [5]. Queste normative richiedono esplicitamente l'uso di crittografia forte, in particolare per i dati personali e le informazioni di pagamento. Le violazioni tipiche includono:

- Trasmissione di dati non crittografati tramite HTTP o FTP (CWE-319)

- Hash di password deboli senza salt (CWE-759)

- Bassa entropia nella generazione delle chiavi (CWE-331) [5]

Senzo audit regolari, tali vulnerabilità rimangono spesso non scoperte – fino a quando non si verifica un incidente di sicurezza.

Questi esempi mostrano quanto sia importante controllare e aggiornare regolarmente i sistemi di crittografia per chiudere le lacune di sicurezza e proteggere l'integrità dei dati.

Come gli audit regolari migliorano la sicurezza della crittografia

Audit regolari trasformano concetti di sicurezza teorici in misure di protezione concrete. Rivelano vulnerabilità come Shadow-IT (applicazioni IT non autorizzate), dispositivi non controllati e backup non crittografati – aspetti che nella vita quotidiana possono facilmente essere trascurati [8][2]. Soprattutto negli ambienti cloud, viene esaminato il Shared Responsibility Model. Questo assicura che le aziende gestiscano correttamente le proprie chiavi e configurazioni, piuttosto che affidarsi ciecamente al fornitore [8][9]. Di seguito viene spiegato come gli audit individuano e risolvono queste lacune di sicurezza.

Individuare le lacune di crittografia

Un audit inizia spesso con un analisi delle vulnerabilità, in cui vengono registrati tutti i servizi attivi e confrontati con le vulnerabilità di sicurezza note delle banche dati CVE [2]. Con strumenti automatizzati e analisi di esperti, vengono identificate vulnerabilità nei firewall e nelle politiche e documentate in rapporti dettagliati [11]. Inoltre, vengono utilizzate Computer Assisted Auditing Techniques (CAAT) e software di monitoraggio come Nagios o Tripwire. Questi strumenti monitorano le modifiche di configurazione in tempo reale e contribuiscono a garantire continuamente la sicurezza della crittografia [2].

Controllare i protocolli di crittografia robusti

Gli auditor verificano se vengono utilizzati algoritmi raccomandati come AES-256 o TLS 1.3 e identificano procedure non sicure come RSA-1024 o DES [8][1]. Un esempio: una chiave ECC a 256 bit (Elliptic Curve Cryptography) offre lo stesso livello di sicurezza di una chiave RSA a 3.072 bit, ma è notevolmente più efficiente [1]. Con la Direttiva NIS-2, in vigore nell'UE da gennaio 2023, i requisiti per audit di sicurezza regolari e valutazioni del rischio sono aumentati [2].

Controllare la gestione indipendente delle chiavi

Un punto centrale nella gestione delle chiavi è la separazione dei compiti – nessuno deve controllare l'intero ciclo di vita di una chiave crittografica da solo [8]. Gary Glover di SecurityMetrics lo riassume così:

„Se non proteggi la posizione della chiave di crittografia... è come lasciare la chiave di casa nella serratura della porta" [14].

Gli auditor effettuano test a campione per garantire che le chiavi possano essere recuperate, ruotate e cancellate in modo sicuro [10][8]. Nei sistemi AWS, controllano permessi specifici come kms:Describe* per garantire che le configurazioni delle chiavi possano essere esaminate senza compromettere le chiavi stesse [10]. La conformità viene verificata confrontando le politiche con prove tecniche come i registri di rotazione e cancellazione [8].

Il processo di audit in dettaglio

Qui viene spiegato passo dopo passo come si svolge un audit di crittografia per verificare in modo completo le misure di sicurezza.

Un tale audit copre aspetti legali, tecnici e organizzativi. Entro 2–4 settimane vengono definiti il quadro di revisione e identificati i principali soggetti coinvolti. L'effettiva revisione dura 2–8 settimane, seguita da circa 2 settimane per la redazione del rapporto. In Germania, i costi per audit esterni variano a seconda delle dimensioni dell'azienda tra 5.000 e 25.000 € [16].

Verifica della conformità normativa

Il primo passo è verificare se le misure tecniche e organizzative (TOM) sono state implementate in conformità all'articolo 32 del GDPR. Gli auditor controllano il registro delle attività di trattamento (art. 30 GDPR) per verificarne l'aggiornamento e confrontano se le misure di crittografia documentate sono state effettivamente attuate. Anche i contratti con i responsabili del trattamento (art. 28) vengono controllati. Inoltre, si assicura che vengano rispettati standard internazionali come ISO 27001:2022 Allegato A 8.24, che regola l'uso della crittografia. Konstanze Krollpfeiffer, responsabile della protezione dei dati certificata, lo riassume così:

„Un audit sulla protezione dei dati è un processo sistematico in cui viene esaminato, valutato e documentato il livello attuale di protezione dei dati di un'azienda" [16].

Questo passo va oltre la conformità alle normative e rafforza la fiducia degli utenti di Gunfinder.

Test tecnici e analisi del codice

Nella fase successiva vengono utilizzati metodi di penetration testing come OWASP, OSSTMM e PTES per simulare possibili attacchi informatici. Strumenti come Nessus cercano vulnerabilità note, mentre Metasploit verifica se le crittografie possono essere eluse. Strumenti di analisi della rete come Nmap identificano i servizi attivi e le loro versioni, e Wireshark analizza il traffico per rivelare trasmissioni non crittografate. Una combinazione di scansioni automatizzate e analisi manuale da parte di esperti è fondamentale, poiché le macchine spesso non riescono a cogliere completamente il contesto aziendale.

Dopo questi test, l'infrastruttura a chiave pubblica (PKI) viene esaminata in modo mirato per convalidare certificati e protocolli.

Validazione dell'infrastruttura a chiave pubblica (PKI)

Gli auditor controllano i certificati, protocolli moderni come TLS 1.3, algoritmi robusti come AES-256 e la configurazione dei moduli di sicurezza hardware (HSM). Questi moduli garantiscono una memorizzazione sicura delle chiavi e consentono protocolli di accesso precisi.

Controllo della rotazione delle chiavi

La rotazione regolare delle chiavi è fondamentale per prevenire accessi non autorizzati. Gli auditor analizzano campioni e verificano i registri di rotazione e cancellazione per garantire che le chiavi vengano scambiate correttamente. Inoltre, vengono effettuate simulazioni di Fire Drill per testare le procedure in caso di chiavi compromesse o scadute. Questi controlli regolari sono una parte centrale del concetto di sicurezza di Gunfinder.

Risoluzione dei problemi di sicurezza tramite audit

Riconoscere le vulnerabilità di sicurezza è solo il primo passo. Gli audit offrono non solo un'analisi, ma anche misure chiare per risolvere queste debolezze. Una volta identificati i problemi, i passaggi proposti assicurano che le vulnerabilità siano chiuse in modo efficace. Qui scoprirai quali misure gli audit raccomandano per migliorare a lungo termine la sicurezza della crittografia.

Istituzione di una gestione delle chiavi indipendente

Un elemento centrale della strategia di sicurezza è un processo chiaramente definito per l'intero ciclo di vita delle chiavi. Questo inizia con la generazione tramite generatori di numeri casuali di alta qualità, comprende la memorizzazione sicura, la rotazione regolare e termina con la distruzione finale [17][6]. Una critica comune negli audit è la fiducia cieca nelle impostazioni predefinite del cloud. La soluzione? L'uso di Hardware Security Modules (HSM) o software specializzati per il controllo interno delle chiavi [17][8].

Il principio della separazione dei compiti gioca un ruolo cruciale. Nessun singolo dipendente dovrebbe essere responsabile dell'intero ciclo di vita di una chiave. Le approvazioni multilivello per la generazione e la distruzione delle chiavi sono quindi essenziali [8]. Invece di memorizzare le chiavi in tabelle, le aziende dovrebbero passare a piattaforme centralizzate o casseforti crittografiche per evitare perdite e accessi non autorizzati [6]. Mark Sharron di ISMS.online lo riassume perfettamente:

„Una chiara politica di crittografia trasforma lo stress nascosto in fiducia misurabile" [8].

Le audit raccomandano inoltre di creare un inventario completo di tutti gli asset crittografati – dai backup alle istanze cloud fino ai dispositivi mobili. Questo garantisce che non esista "shadow IT" senza crittografia [8]. Con una solida gestione delle chiavi si pone la base per ulteriori ottimizzazioni.

Conferma di metodi di crittografia robusti

Le audit verificano se vengono utilizzati algoritmi moderni come AES-256 e TLS 1.3, e documentano la loro corretta implementazione. Ogni chiave dovrebbe avere una durata di validità prestabilita, per garantire rotazioni regolari. Questo minimizza i possibili danni in caso di compromissione [6].

Un ulteriore focus è sull'integrazione nei modelli di sicurezza Zero Trust. La crittografia deve essere implementata in modo continuo in ambienti ibridi – a riposo, durante il trasferimento e durante l'uso [8]. Una matrice di tracciabilità collega ogni requisito di policy con un controllo tecnico e un artefatto di audit documentato [8]. Come ecos.de lo formula:

„La crittografia è forte solo quanto il processo utilizzato per gestire le chiavi corrispondenti" [17].

Questi controlli creano la base per l'uso di soluzioni di automazione moderne.

Utilizzo di strumenti di automazione

Le audit moderne pongono grande enfasi sull'automazione, per rendere più efficienti la creazione, il rinnovo e la revoca di certificati e chiavi. Strumenti come la ECOS Trust Management Appliance (TMA) offrono una gestione automatizzata del ciclo di vita dei certificati (CLM). Questo aiuta a gestire il numero crescente di certificati e a prevenire interruzioni dovute a certificati scaduti [6].

Le tecniche di audit assistite da computer (CAAT) facilitano agli auditor l'analisi di grandi quantità di dati più rapidamente rispetto ai metodi manuali [11]. L'intelligenza artificiale aumenta la precisione di rilevamento dei problemi di sicurezza dal 70–80 % a un impressionante 90–95 % [11]. Inoltre, i sistemi automatizzati di gestione delle patch chiudono immediatamente le vulnerabilità nel software obsoleto – uno dei vettori di attacco più comuni [18].

Per te come utente di Gunfinder, questo significa: soluzioni automatizzate per la rotazione delle chiavi, la gestione dei certificati e il monitoraggio continuo aumentano la sicurezza e riducono notevolmente il lavoro manuale.

Come Gunfinder beneficia degli audit di crittografia

Gli audit di crittografia giocano un ruolo cruciale per la sicurezza di Gunfinder, un marketplace online per cacciatori e tiratori sportivi. La piattaforma elabora quotidianamente informazioni sensibili come documenti d'identità e dati di pagamento. Gli audit garantiscono che questi dati siano protetti sia a riposo che durante la trasmissione [19][4].

Un grande vantaggio risiede nella conformità al GDPR, in particolare all'articolo 32, che richiede l'adozione di misure tecniche e organizzative adeguate [15][16]. Gli audit documentano l'attuazione di queste misure, creando così trasparenza. Globeria Datenschutz descrive in modo appropriato il valore aggiunto di tali misure:

„Un audit sulla protezione dei dati... non solo crea sicurezza legale, ma rafforza anche la fiducia di clienti, partner e dipendenti" [15].

Inoltre, gli audit sono indispensabili per garantire la sicurezza dei processi di pagamento. Oltre al GDPR, standard come il Payment Card Industry Data Security Standard (PCI DSS) giocano un ruolo importante. Gli audit verificano se misure di protezione come l'autenticazione a più fattori (MFA) e i controlli di accesso basati sui ruoli sono implementati correttamente [11][20]. Inoltre, test tecnici come i penetration test rivelano vulnerabilità in API, firewall o software obsoleto, prima che possano essere sfruttate [11][13]. Considerando che il 19% di tutte le violazioni della privacy è causato da vulnerabilità presso fornitori terzi, la verifica dei fornitori di servizi di pagamento esterni è particolarmente importante. Tali violazioni costano in media 4,67 milioni di euro [20].

Con investimenti tra 5.000 e 25.000 euro, Gunfinder garantisce che le transazioni si svolgano senza intoppi e che si evitino potenzialmente costose violazioni dei dati – i costi medi globali di una violazione dei dati ammontano a 4,45 milioni di dollari [16][4]. Per te come utente, questo significa: i tuoi dati sono protetti da misure di sicurezza verificate più volte e la piattaforma soddisfa tutti i requisiti legali per il commercio sicuro di armi e accessori.

Conclusione

Gli audit sono uno strumento sistematico per scoprire e risolvere vulnerabilità nella crittografia, prima che gli aggressori possano sfruttarle. Rivelano problemi tecnici specifici, come algoritmi obsoleti, gestione delle chiavi insicura o configurazioni errate, e offrono un piano chiaro per dare priorità alle misure necessarie [11][3].

Inoltre, gli audit attuano le politiche di sicurezza e affrontano rischi come la shadow IT non protetta [11][12]. Il risultato? Maggiore sicurezza tecnica e garanzia di conformità alle normative.

Per standard come DSGVO, ISO 27001 e PCI DSS, gli audit sono indispensabili. Documentano la compliance e minimizzano il rischio di elevate sanzioni – fino a 20 milioni di euro o il 4 % del fatturato annuale globale [20]. Considerando i costi medi di 4,45 milioni di dollari per violazione dei dati, gli audit sono una misura vantaggiosa [4].

La tendenza si sta spostando da controlli occasionali a monitoraggio continuo e sistemi basati su IA, in grado di rilevare minacce quasi in tempo reale – invece di farlo solo dopo settimane o mesi [11][13]. Per Gunfinder, questo significa rimanere sempre aggiornati sulla sicurezza. E per te come utente: un maggiore livello di sicurezza e una fiducia rafforzata nella protezione dei tuoi dati.

FAQs

Con quale frequenza dovrebbe avvenire un audit di crittografia?

Un audit di crittografia dovrebbe idealmente avvenire almeno una volta all'anno. Inoltre, è consigliabile effettuare tali audit quando ci sono cambiamenti nei processi o viene implementato un nuovo sistema di gestione. Soprattutto in tali situazioni, gli audit basati su eventi possono aiutare a identificare e chiudere efficacemente potenziali vulnerabilità di sicurezza in anticipo.

Cosa dovrebbe essere preparato internamente prima di un audit?

Una preparazione accurata è la chiave per un audit senza intoppi. Controlla l'infrastruttura di sicurezza, i processi esistenti e la documentazione per assicurarti che tutto sia aggiornato.

È importante che tutti i dati, gli accessi e i documenti pertinenti siano disponibili in tempo utile. Una checklist può aiutare a lavorare sistematicamente su tutti i punti importanti.

Questa preparazione approfondita non solo rende più facile affrontare il processo di audit, ma aiuta anche a identificare in anticipo eventuali punti deboli.

Come posso capire se la vostra gestione delle chiavi è davvero sicura?

Audit regolari giocano un ruolo centrale nel garantire la sicurezza della vostra gestione delle chiavi. Consentono di scoprire e correggere tempestivamente potenziali vulnerabilità o configurazioni errate.

Il vantaggio? Minimizzate il rischio di accessi non autorizzati e assicuratevi che i vostri sistemi di crittografia continuino a funzionare in modo efficace. Un audit non è quindi solo una misura di sicurezza, ma anche un passo importante per proteggere a lungo termine l'integrità dei vostri dati.