Una crittografia sicura è la chiave per la fiducia e la protezione dei dati nell'E-Commerce. Ecco le principali scoperte:

- TLS/SSL protegge i dati durante il trasferimento, visibile tramite "https://" e il simbolo del lucchetto. Standard attuale: TLS 1.3.

- AES-256 protegge i dati memorizzati in modo efficiente ed è raccomandato per i dati delle carte di credito.

- RSA è adatto per lo scambio di chiavi, ma non è protetto contro gli attacchi quantistici.

- Crittografia Post-Quantum (PQC) prepara per i computer quantistici e combina metodi classici e nuovi per una sicurezza a lungo termine.

La combinazione di questi standard offre una protezione completa per i dati sensibili dei clienti. Ora è il momento giusto per passare a metodi resistenti ai quanti.

1. TLS/SSL

TLS/SSL garantisce un trasferimento sicuro dei dati nell'E-Commerce, assicurando riservatezza (protezione contro la lettura non autorizzata), integrità (prevenzione delle manomissioni) e autenticità (verifica dell'identità del sito web)[2]. Una connessione sicura è riconoscibile da "https://" e dal simbolo del lucchetto nella barra degli indirizzi.

Forza di sicurezza

Dal 2018, TLS 1.3 è lo standard attuale e offre una sicurezza significativamente più alta rispetto a TLS 1.2 e alle versioni SSL obsolete[8]. Utilizzando la Perfect Forward Secrecy (PFS), le sessioni passate rimangono protette anche se la chiave privata viene compromessa in seguito[8]. Inoltre, algoritmi insicuri come MD5, SHA-1, RC4 e scambi di chiavi RSA statici sono stati completamente rimossi. Nel 2022, il BSI ha anche rimosso la funzione hash SHA-224 e la curva ellittica secp224r1 dai suoi standard minimi[7].

Carico computazionale

Il handshake TLS è la parte più intensiva in termini di calcolo, poiché comprende diversi passaggi. TLS 1.3 ottimizza questo processo con solo un Round-Trip Time (RTT) – rispetto ai due RTT in TLS 1.2. Nelle riprese, è persino possibile una connessione 0-RTT[8]. Dopo l'handshake, la crittografia simmetrica funziona in modo particolarmente efficiente. Gli identificatori di sessione migliorano ulteriormente le prestazioni memorizzando i parametri di sicurezza e rendendo superfluo l'intero handshake nelle connessioni successive[6].

Complessità di implementazione

La configurazione di TLS richiede la gestione della Certificate Chain. Il tuo server trasmette il proprio certificato insieme ai certificati intermedi per stabilire un percorso di fiducia verso una Root CA[6]. A partire da aprile 2025, i certificati saranno validi solo per 47 giorni, rendendo indispensabile una gestione automatizzata, ad esempio tramite il protocollo ACME[8]. Le linee guida del BSI TR-02102-2 (Versione 2025-1) forniscono raccomandazioni chiare sui meccanismi crittografici e le lunghezze delle chiavi[4][3]. Queste misure sono fondamentali per garantire sia la sicurezza della connessione che la fiducia nella tua piattaforma.

Resistenza ai quanti

Un altro aspetto importante è la futura minaccia dei computer quantistici. Le attuali implementazioni di TLS 1.3 si basano su RSA e Elliptic Curve Diffie-Hellman (ECDHE), che non sono resistenti agli attacchi dei computer quantistici[8]. Per essere protette anche in futuro, le piattaforme di E-Commerce devono passare a una crittografia post-quantum nel medio termine.

Presso Gunfinder, utilizziamo i più moderni standard TLS/SSL per garantire la massima sicurezza delle tue transazioni.

2. RSA

RSA è un metodo di crittografia basato su un approccio asimmetrico. Funziona con due chiavi: una chiave pubblica per la crittografia e una chiave privata per la decrittazione. La sicurezza di RSA si basa sulla difficoltà di fattorizzare il prodotto di due grandi numeri primi[11]. Questo principio rende RSA particolarmente adatto per applicazioni in cui è necessaria una comunicazione sicura su canali non sicuri[13].

Forza di sicurezza

A partire dal 1 gennaio 2026, la Bundesnetzagentur (BNetzA) e il Bundesamt für Sicherheit in der Informationstechnik (BSI) richiederanno una lunghezza minima della chiave di 3.072 bit per aziende e autorità[11]. Tuttavia, molte organizzazioni stanno già adottando chiavi da 4.096 bit per aumentare ulteriormente la sicurezza[11]. Inoltre, si raccomanda l'uso di Optimal Asymmetric Encryption Padding (OAEP). Questo metodo formatta i messaggi prima della crittografia per rendere più difficili gli attacchi matematici[10]. Nonostante queste misure, RSA rimane vulnerabile agli attacchi noti come Side-Channel. In questo caso, gli aggressori analizzano parametri fisici come il consumo energetico o il tempo di elaborazione per accedere alle chiavi private[11].

Carico computazionale

Rispetto ai metodi simmetrici, RSA è significativamente più lento – circa 1.000 volte[9]. Per questo motivo, RSA viene solitamente utilizzato nell'E-Commerce solo per lo scambio sicuro delle chiavi. La crittografia dei dati effettivi avviene quindi con AES, che è più adatta per i dati di massa[15]. Tuttavia, in caso di elevato traffico dati, gli handshake RSA possono gravare notevolmente sui processori dei server e causare ritardi[15].

Complessità di implementazione

L'implementazione di RSA richiede un'infrastruttura PKI (Public Key Infrastructure) potente per gestire i certificati e garantire le firme digitali[5]. Un altro punto debole è la possibile minaccia dei computer quantistici. Se questi diventano abbastanza potenti, potrebbero eludere la protezione basata su RSA falsificando i certificati. Ciò faciliterebbe attacchi di phishing e Man-in-the-Middle[5].

Resistenza ai quanti

RSA non offre protezione contro gli attacchi quantistici. L'algoritmo di Shor, eseguito su un computer quantistico sufficientemente potente, potrebbe risolvere il problema della fattorizzazione in tempo polinomiale. Ciò renderebbe la crittografia RSA non più sicura[11][12]. Un rischio concreto è rappresentato dallo scenario "Harvest Now, Decrypt Later". In questo caso, i dati crittografati intercettati oggi – come i dati dei clienti o i contratti – potrebbero essere decrittografati in futuro, non appena i computer quantistici saranno disponibili[16]. Per prepararsi, le piattaforme di E-Commerce dovrebbero sviluppare sistemi crittografici agili. Questi consentono di passare ad algoritmi quantisticamente sicuri senza dover sostituire l'intera infrastruttura[16].

Nel prossimo paragrafo verranno esaminati i pro e i contro di RSA rispetto ad altri standard.

3. AES-256

AES-256 è spesso definito lo standard d'oro della crittografia dei dati ed è utilizzato per proteggere informazioni altamente sensibili [14][17]. Nell'E-Commerce, protegge i dati dei clienti e le informazioni delle carte di credito. Con una lunghezza della chiave di 256 bit, offre un enorme spazio di chiavi di 2^256 combinazioni – che corrisponde a circa 78 cifre. Questa enorme varietà rende praticamente impossibili gli attacchi brute-force con l'attuale potenza di calcolo [13]. AES-256 combina elevati standard di sicurezza con prestazioni elevate.

Forza di sicurezza

Per le piattaforme di E-Commerce, AES-256 non è solo una misura di sicurezza, ma anche un requisito normativo. Lo standard PCI-DSS richiede questa forza di crittografia per la memorizzazione e il trasferimento dei dati delle carte di pagamento [18]. Le violazioni dei dati sono un problema costoso nel commercio al dettaglio e, sconcertantemente, il 57% delle violazioni della privacy è causato da vulnerabilità di sicurezza note ma non risolte [18]. AES-256 elabora i dati in blocchi da 128 bit e attraversa 14 cicli di crittografia – più di AES-128 (10 cicli) o AES-192 (12 cicli) [13]. Questi cicli aggiuntivi aumentano ulteriormente la sicurezza.

Carico computazionale

Essendo un metodo di crittografia simmetrica, AES-256 è notevolmente più veloce e più efficiente in termini di risorse rispetto ai metodi asimmetrici come RSA [15]. Uno studio di Ryan Kovar del team SURGe di Splunk di marzo 2022 ha dimostrato che la crittografia basata su AES ha potuto elaborare 100.000 file (53,93 GB) in soli 42 minuti e 52 secondi [14]. Questa velocità rende AES-256 ideale per l'E-Commerce, dove grandi quantità di dati vengono elaborate senza compromettere visibilmente le prestazioni del sistema. I processori moderni supportano AES-NI, aumentando ulteriormente l'efficienza [14].

Complessità di implementazione

La sfida più grande con AES-256 è la gestione delle chiavi. Poiché la stessa chiave viene utilizzata per la crittografia e la decrittografia, deve essere scambiata e memorizzata in modo sicuro tra le parti autorizzate [14][19]. Molte piattaforme di E-Commerce utilizzano quindi un'architettura ibrida: metodi asimmetrici come RSA vengono utilizzati per lo scambio sicuro di una chiave di sessione, mentre il trasferimento dei dati effettivi avviene con AES-256 [15][20]. La rotazione automatizzata delle chiavi e la memorizzazione sicura in un sistema di vault sono essenziali, poiché la sicurezza di AES-256 dipende completamente dalla segretezza della chiave [14][19]. La crittografia visibile come HTTPS è anche critica per il business, poiché oltre il 51% degli utenti abbandona un acquisto online se il loro browser mostra un avviso di sicurezza [18].

Resistenza ai quanti

Rispetto a RSA, AES-256 offre una migliore protezione contro gli attacchi quantistici. Mentre i metodi asimmetrici potrebbero essere completamente elusi dall'algoritmo di Shor, l'algoritmo di Grover riduce la sicurezza effettiva di AES-256 a soli 128 bit. Questo livello è considerato sicuro anche a lungo termine [16]. Il Bundesamt für Sicherheit in der Informationstechnik (BSI) raccomanda esplicitamente l'uso di AES-256 nella Direttiva Tecnica TR-02102-1 (Versione 2025-1) per proteggere le informazioni digitali a lungo termine [1][3]. Tuttavia, la sicurezza complessiva di un sistema dipende anche dallo scambio di chiavi. Mentre AES-256 protegge i dati, per gli handshake TLS dovrebbero essere utilizzati algoritmi post-quantum per garantire una completa sicurezza quantistica [16].

sbb-itb-1cfd233

4. Crittografia Post-Quantum

La crittografia Post-Quantum (PQC) offre protezione contro i computer quantistici, che possono superare i metodi di crittografia classici come RSA utilizzando l'algoritmo di Shor [21]. Il Bundesamt für Sicherheit in der Informationstechnik (BSI) lo riassume: non si tratta più di "se" o "quando" i computer quantistici diventeranno realtà, ma di affrontare ora la transizione alla crittografia post-quantum [22]. Come prima TLS/SSL, RSA o AES-256, la PQC rappresenta il passo successivo per affrontare le minacce future nel commercio digitale. La forza della PQC risiede in problemi matematici che possono resistere anche agli attacchi quantistici.

Resistenza ai quanti

La PQC si basa su sfide matematiche come problemi di reticolo, crittografia basata su codice o hash, che sono difficili da risolvere sia per i computer classici che per quelli quantistici [21]. Nel luglio 2022, il National Institute of Standards and Technology (NIST) ha standardizzato i primi algoritmi PQC. Questi includono CRYSTALS-Kyber per lo scambio di chiavi e CRYSTALS-Dilithium, Falcon e SPHINCS+ per le firme [21].

Un vantaggio della PQC è che non è necessaria alcuna hardware speciale: gli algoritmi possono funzionare su sistemi esistenti. Il BSI raccomanda un approccio ibrido: i metodi PQC dovrebbero essere utilizzati insieme a metodi classici per garantire la sicurezza a lungo termine anche in caso di vulnerabilità scoperte in seguito [22].

Forza di sicurezza

Un grande rischio è che i dati crittografati intercettati oggi possano essere decrittografati in futuro dai computer quantistici. Gli aggressori memorizzano tali dati con l'intenzione di decifrarli in seguito [22]. Per le piattaforme di E-Commerce che devono proteggere i dati dei clienti a lungo termine, questo è particolarmente critico.

„Il danno causato dai dati rubati oggi si manifesterà solo tra anni – l'inazione è un fallimento catastrofico nella gestione del rischio." – Anand Oswal, Executive Vice President of Network Security presso Palo Alto Networks [24]

Mentre RSA è considerato insicuro contro gli attacchi quantistici, AES-256 continua a essere visto come robusto. Tuttavia, lo scambio di chiavi rimane un punto debole che deve essere reso resistente ai quanti – ed è qui che entra in gioco la PQC. Oltre a una maggiore sicurezza, gli algoritmi PQC efficienti consentono un'integrazione fluida nei sistemi esistenti.

Carico computazionale

Poiché gli algoritmi PQC possono essere eseguiti su hardware classico, possono essere facilmente integrati nelle infrastrutture di E-Commerce esistenti [21]. In particolare, i metodi basati su reticolo come CRYSTALS-Kyber sono considerati efficienti e sono candidati leader per un'ampia applicazione. Tuttavia, la complessità dell'implementazione varia: le firme basate su hash con gestione dello stato, come LMS e XMSS, richiedono una gestione complessa e sono quindi meno adatte per applicazioni in cui tale controllo non può essere garantito [21].

Per facilitare l'implementazione, il BSI ha integrato i metodi PQC nella libreria open-source "Botan". Ciò consente agli sviluppatori di testare e applicare questi metodi [21].

Complessità di implementazione

Il passaggio alla PQC è un progetto a lungo termine che coinvolge migliaia di dispositivi, applicazioni e database [24].

„La lista è un passo necessario per la conformità, ma è anche un segnale precoce di modellamento del mercato. Le categorie sono ampie, il che rende difficile per gli ingegneri di rete identificare ciò che è realmente necessario per fornire aggiornamenti PQC attraverso reti, database e repository di codice." – Crick Waters, CEO di Patero [23]

Gli esperti raccomandano due strategie: prima di tutto, sviluppare la crittografia agile, ovvero la capacità di scambiare algoritmi senza grandi modifiche. In secondo luogo, utilizzare la traduzione dei cifrari per rendere compatibili i sistemi più vecchi. Le aziende dovrebbero iniziare con un'analisi completa della loro infrastruttura crittografica, dando priorità allo scambio di chiavi [22][24]. Con la PQC, l'architettura di sicurezza viene ampliata per resistere anche agli attacchi futuri.

Vantaggi e svantaggi

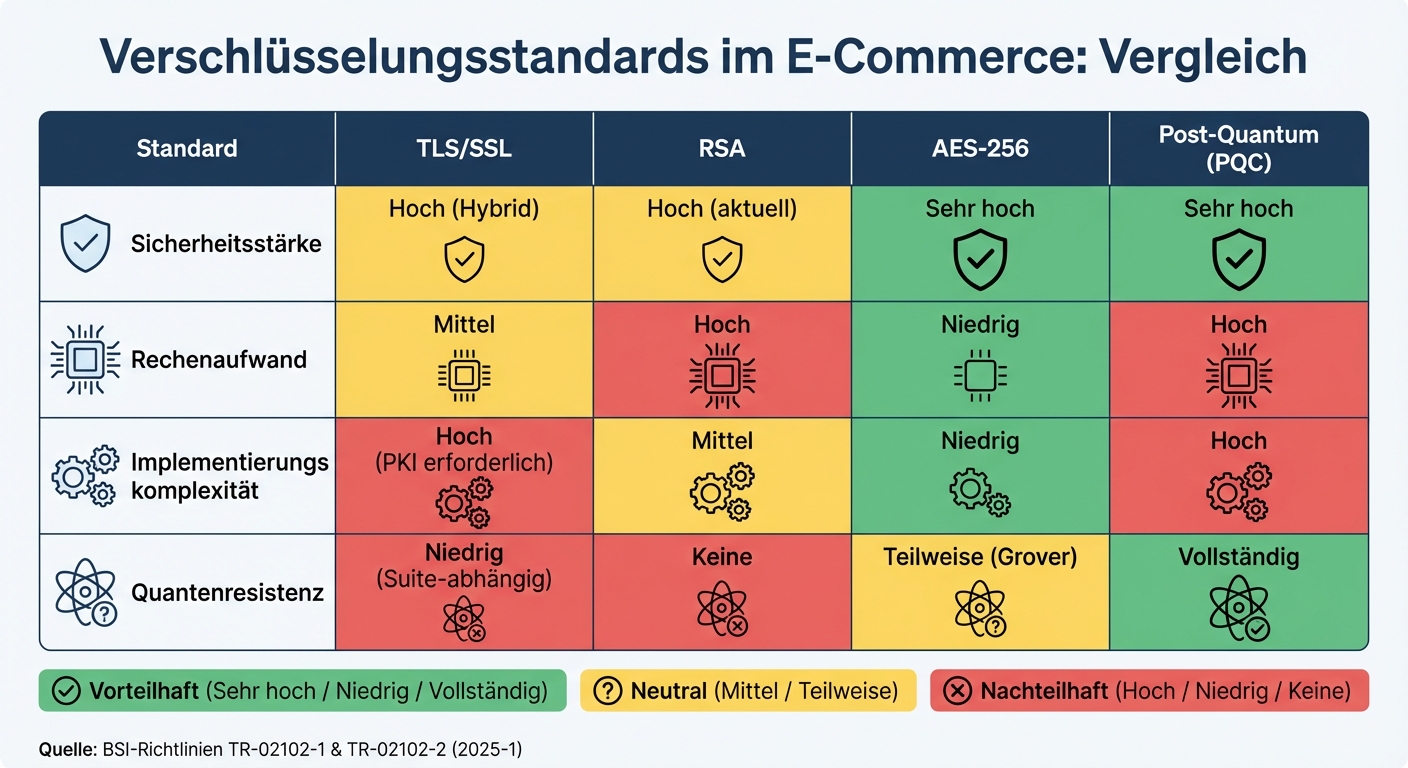

Confronto degli standard di crittografia E-Commerce: TLS/SSL, RSA, AES-256 e crittografia Post-Quantum

Ecco un breve riepilogo dei punti di forza e di debolezza degli standard di crittografia presentati, per comprendere meglio le loro possibilità di utilizzo.

TLS/SSL offre una protezione affidabile per i dati durante il trasferimento ed è diventato lo standard nell'E-Commerce, in particolare per informazioni sensibili come i dati delle carte di credito e le transazioni bancarie [2]. Tuttavia, la dipendenza da un'infrastruttura a chiave pubblica (PKI) è un punto debole: certificati non validi o non affidabili aumentano il rischio di attacchi di phishing e Man-in-the-Middle [2][5].

RSA si basa su coppie di chiavi pubbliche e private e consente firme digitali sicure [5]. Tuttavia, l'elevato carico computazionale rende RSA meno efficiente rispetto ai metodi simmetrici. Inoltre, RSA non è protetto contro i futuri attacchi dei computer quantistici [25].

AES-256 si distingue per la sua capacità di crittografare grandi quantità di dati in modo rapido ed efficiente. Lo scambio sicuro delle chiavi è spesso integrato da approcci ibridi [5]. Tuttavia, AES-256 rimane parzialmente vulnerabile ai computer quantistici, in particolare a causa dell'algoritmo di Grover.

Crittografia Post-Quantum è stata sviluppata per resistere agli attacchi dei computer quantistici [25]. Tuttavia, l'implementazione di tali algoritmi è tecnicamente complessa e richiede adattamenti ai protocolli esistenti. Inoltre, c'è ancora incertezza su quali algoritmi rappresentino la scelta migliore a lungo termine [25].

La seguente tabella presenta in modo chiaro le differenze centrali degli standard:

| Standard di crittografia | Forza di sicurezza | Carico computazionale | Complessità di implementazione | Resistenza ai quanti |

|---|---|---|---|---|

| TLS/SSL | Alta (Ibrida) | Media | Alta (PKI necessaria) | Bassa (dipendente dalla suite) |

| RSA | Alta (attuale) | Alta | Media | Nessuna |

| AES-256 | Molto alta | Bassa | Bassa | Parziale (Grover) |

| Post-Quantum | Molto alta | Alta | Alta | Completa |

Questo confronto mostra perché gli approcci ibridi sono indispensabili nell'E-Commerce. Le piattaforme combinano spesso RSA per lo scambio sicuro delle chiavi con AES-256 per il trasferimento rapido ed efficiente dei dati [5]. In questo modo, vengono ottimizzati i vantaggi di entrambi i metodi.

Raccomandazioni

Per transazioni sicure, dovresti utilizzare TLS 1.2/1.3 per il trasferimento dei dati e AES-256 per la crittografia. Le transazioni sensibili devono essere protette esclusivamente da https://, e a tal fine sono indispensabili certificati validi da autorità di certificazione riconosciute [2]. Segui le linee guida della direttiva BSI TR-02102-2 (Versione 2025-1) [3]. Questi standard costituiscono la base per le seguenti raccomandazioni operative.

Migrazione alla crittografia Post-Quantum (PQC)

Inizia ora la transizione alla crittografia Post-Quantum, prima che i computer quantistici diventino realtà. La CISA ha pubblicato a gennaio 2026 una direttiva che obbliga le autorità a dare priorità ai prodotti compatibili con la PQC in settori in cui sono già disponibili [23]. Crick Waters, CEO di Patero, descrive l'importanza di questa lista:

„La lista è un passo necessario per la conformità, ma è anche un segnale precoce di modellamento del mercato" [23]

Approccio ibrido per maggiore sicurezza

Combina metodi di scambio di chiavi resistenti ai quanti con algoritmi classici per proteggerti da entrambi gli scenari di minaccia [22]. Il BSI raccomanda esplicitamente:

„I metodi post-quantum dovrebbero essere utilizzati solo in combinazione con metodi classici ('ibridi') se possibile" [22]

Particolarmente importante è la protezione dello scambio di chiavi, poiché qui il rischio di attacchi "store now, decrypt later" è maggiore [22].

Strumenti automatizzati e standard moderni

Utilizza strumenti automatizzati per analizzare la tua infrastruttura crittografica [23]. Quando acquisti nuovi server web o browser, assicurati che supportino già metodi basati su reticolo standardizzati dal NIST per lo scambio di chiavi. Questi sono considerati tecnicamente più maturi rispetto alle firme digitali quantisticamente sicure [23]. A partire da gennaio 2026, le opzioni compatibili con la PQC sono ampiamente disponibili per il software web centrale [23]. In questo modo, non solo rafforzi la tua attuale infrastruttura, ma sei anche meglio preparato per le sfide future.

Procedure e lunghezze di chiave adatte a lungo termine

Segui le linee guida BSI TR-02102-1, che definiscono procedure crittografiche e lunghezze di chiave adatte a lungo termine [3]. Tuttavia, un'indagine di mercato congiunta del BSI e di KPMG mostra che la minaccia dei computer quantistici è spesso sottovalutata. Su oltre 150 questionari inviati, sono arrivate solo 28 risposte [22]. Non aspettare oltre: inizia la migrazione oggi stesso.

FAQ

Come prepari la tua piattaforma E-Commerce per la crittografia Post-Quantum?

Per rendere la tua piattaforma E-Commerce pronta per l'era dei computer quantistici, dovresti esaminare attentamente le attuali raccomandazioni del Bundesamt für Sicherheit in der Informationstechnik (BSI). Il BSI suggerisce di utilizzare soluzioni di crittografia ibride. Queste combinano la crittografia classica con algoritmi post-quantum per creare una fase di transizione sicura. Un passo importante è adattare le dimensioni delle chiavi secondo le ultime indicazioni e utilizzare algoritmi collaudati come FrodoKEM o Classic McEliece.

Modifiche ai protocolli e gestione delle chiavi

Oltre all'introduzione di nuovi algoritmi, dovresti anche rivedere i protocolli crittografici esistenti. Ciò include l'uso di firme basate su hash, che sono considerate particolarmente resistenti agli attacchi dei computer quantistici. È altrettanto importante ottimizzare i processi relativi alla gestione delle chiavi per aumentare ulteriormente la protezione dei tuoi dati.

Una strategia per la transizione

Una strategia chiara e tempestiva è fondamentale per garantire una transizione fluida. In questo modo, puoi assicurarti che i dati dei tuoi clienti siano protetti anche in futuro – anche quando i computer quantistici diventeranno parte della vita quotidiana. Chi agisce ora rimane al sicuro a lungo termine.

Perché AES-256 è così importante per la protezione dei dati nell'E-Commerce?

AES-256 è uno degli standard di crittografia più sicuri ed è indispensabile nell'E-Commerce, poiché protegge in modo affidabile dati sensibili come dettagli di pagamento e informazioni personali. Con una lunghezza della chiave di 256 bit, offre un livello di sicurezza estremamente elevato, praticamente impossibile da superare.

Per piattaforme come Gunfinder, che trattano dati riservati, una crittografia forte è fondamentale. Non solo aiuta a rafforzare la fiducia degli utenti, ma soddisfa anche i requisiti di protezione dei dati. AES-256 combina in modo ideale efficienza e sicurezza.

Quali difficoltà possono sorgere nell'implementazione di TLS 1.3?

L'implementazione di TLS 1.3 presenta alcune sfide. Una di queste è l'adattamento dei sistemi esistenti ai nuovi standard di sicurezza, che può spesso richiedere tempo e competenze tecniche. In particolare, le applicazioni o i dispositivi più vecchi possono presentare difficoltà, poiché potrebbero non essere completamente compatibili con TLS 1.3.

Un altro aspetto è che l'implementazione richiede spesso un aggiornamento dell'intera infrastruttura. Ciò rende indispensabile una pianificazione accurata e test approfonditi per garantire che la transizione avvenga senza intoppi. Nonostante queste difficoltà, il lavoro vale la pena: TLS 1.3 offre sia una sicurezza migliorata che una performance nettamente migliore.