Zonder regelmatige audits blijft versleuteling vaak foutgevoelig en onveilig. Kwetsbaarheden zoals verouderde algoritmen, onveilige sleutelbeheer of foutieve configuraties bedreigen gevoelige gegevens en veroorzaken hoge kosten door datalekken. Een audit brengt deze problemen aan het licht en zorgt voor het gebruik van moderne versleutelingsmethoden zoals AES-256 en TLS 1.3.

Belangrijke feiten:

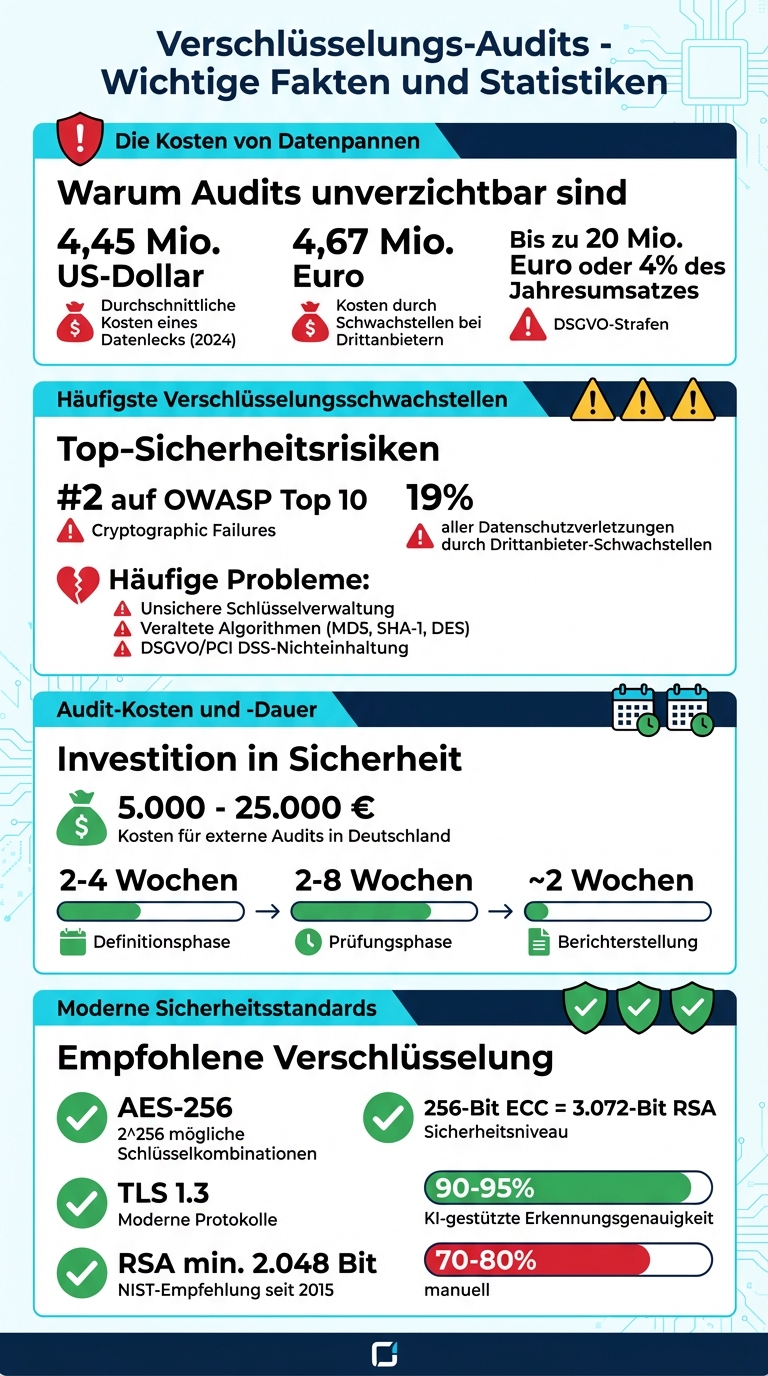

- Gemiddelde kosten van een datalek: 4,45 miljoen USD (2024)

- Veelvoorkomende kwetsbaarheden: Onveilige sleutels, verouderde algoritmen, niet-naleving van de AVG

- Audits controleren compliance, sleutelrotatie en technische configuraties

- Kosten voor externe audits: 5.000–25.000 €

Voordelen voor platforms zoals Gunfinder:

- Bescherming van gevoelige gegevens (bijv. betalingsinformatie)

- Naleving van wettelijke vereisten (bijv. AVG, PCI DSS)

- Versterking van het vertrouwen van gebruikers door gecontroleerde beveiligingsmaatregelen

Audits zijn onmisbaar om beveiligingslekken te identificeren en versleutelingssystemen up-to-date te houden. Ze bieden duidelijke maatregelen voor verbetering en waarborgen de bescherming van gevoelige gegevens.

Versleutelingsaudits: Kosten, kwetsbaarheden en beveiligingsstatistieken in overzicht

Basisprincipes van beveiligingsaudits: Tips voor effectieve governance en risicobeheer

sbb-itb-1cfd233

Veelvoorkomende versleutelingskwetsbaarheden en hun risico's

Versleutelingssystemen kunnen op veel manieren falen – en elke kwetsbaarheid biedt aanvallers de mogelijkheid om toegang te krijgen tot gevoelige gegevens. De OWASP Top 10 vermeldt "Cryptographic Failures" als de op één na grootste beveiligingsrisico [5]. Bijzonder verontrustend is dat deze problemen vaak niet voortkomen uit ontbrekende versleuteling, maar uit foutieve implementatie.

Onvoldoende sleutelbeheer

Zelfs de sterkste versleuteling is nutteloos als de sleutels onveilig worden beheerd. Tot de meest voorkomende fouten behoren:

- In de broncode verankerde sleutels (CWE-321)

- Ontbrekende rotatie van sleutels

- Onveilige administratie, bijv. in Excel-tabellen [5][6]

Handmatige procedures voor sleutelbeheer zijn niet alleen foutgevoelig, maar ook onveilig. Zodra een sleutel gecompromitteerd is, kunnen aanvallers alle daarmee beschermde gegevens ontsleutelen. Dit is bijzonder kritisch bij betalingsinformatie of persoonlijke gegevens. Sinds 2015 raadt het NIST minimaal 2.048 bit voor RSA-sleutels aan, aangezien 1.024-bit sleutels als onveilig worden beschouwd en door staatsactoren gekraakt kunnen worden [1][6].

Verouderde versleutelingsalgoritmen

Ook het gebruik van verouderde algoritmen brengt aanzienlijke risico's met zich mee. Voorbeelden zoals MD5, SHA-1 of DES hebben bekende kwetsbaarheden (CWE-327) [5]. MD5 en SHA-1 zijn kwetsbaar voor hashbotsingen – een probleem dat aanvallers kunnen benutten om digitale handtekeningen te vervalsen [7]. Evenzo zijn oudere protocollen zoals SSLv3 of TLS 1.0 kwetsbaar voor aanvallen zoals POODLE of BEAST [7].

Moderne standaarden zoals AES-256 bieden daarentegen praktisch onneembare veiligheid tegen brute-force-aanvallen door 2^256 mogelijke sleutelcombinaties [1]. Chester Avey van GlobalSign benadrukt:

„De overstap naar robuustere hash-functies zoals SHA-3 verhoogt aanzienlijk de complexiteit die nodig is om systemen die door cryptografisch hashings zijn beschermd te schaden" [7].

Niet-naleving van regelgevende vereisten

Regelgevingsovertredingen van voorschriften zoals de AVG of PCI DSS kunnen hoge boetes en een aanzienlijk verlies van vertrouwen met zich meebrengen [5]. Deze voorschriften vereisen expliciet het gebruik van sterke versleuteling, vooral bij persoonsgegevens en betalingsinformatie. Typische overtredingen zijn:

- Onversleutelde gegevensoverdracht via HTTP of FTP (CWE-319)

- Zwakke wachtwoord-hashes zonder salt (CWE-759)

- Weinig entropie bij de sleutelgeneratie (CWE-331) [5]

zonder regelmatige audits blijven dergelijke kwetsbaarheden vaak onopgemerkt – totdat er een beveiligingsincident plaatsvindt.

Deze voorbeelden tonen aan hoe belangrijk het is om encryptiesystemen regelmatig te controleren en bij te werken om beveiligingslekken te dichten en de gegevensintegriteit te beschermen.

Hoe regelmatige audits de encryptiebeveiliging verbeteren

Regelmatige audits maken van theoretische beveiligingsconcepten concrete beschermingsmaatregelen. Ze onthullen kwetsbaarheden zoals Shadow-IT (niet-geautoriseerde IT-toepassingen), ongecontroleerde eindapparaten en niet-versleutelde back-ups – aspecten die in de dagelijkse praktijk gemakkelijk over het hoofd worden gezien [8][2]. Vooral in cloudomgevingen wordt het Shared Responsibility Model gecontroleerd. Hierbij wordt ervoor gezorgd dat bedrijven hun sleutels en configuraties correct beheren, in plaats van blind op de leverancier te vertrouwen [8][9]. Hieronder wordt uitgelegd hoe audits deze beveiligingslekken opsporen en verhelpen.

Encryptielekken opsporen

Een audit begint vaak met een kwetsbaarheidsanalyse, waarbij alle actieve diensten worden vastgelegd en vergeleken met bekende beveiligingslekken uit CVE-databases [2]. Met geautomatiseerde tools en expertanalyses worden kwetsbaarheden in firewalls en beleidsregels geïdentificeerd en in gedetailleerde rapporten gedocumenteerd [11]. Daarnaast worden Computer Assisted Auditing Techniques (CAAT) en monitoringsoftware zoals Nagios of Tripwire ingezet. Deze tools monitoren configuratiewijzigingen in realtime en helpen om de encryptiebeveiliging continu te waarborgen [2].

Sterke versleutelingsprotocollen controleren

Auditors controleren of aanbevolen algoritmen zoals AES-256 of TLS 1.3 worden gebruikt, en identificeren onveilige methoden zoals RSA-1024 of DES [8][1]. Een voorbeeld: Een 256-bits ECC-sleutel (Elliptic Curve Cryptography) biedt hetzelfde beveiligingsniveau als een 3.072-bits RSA-sleutel, maar is aanzienlijk efficiënter [1]. Met de NIS-2-richtlijn, die sinds januari 2023 in de EU van kracht is, zijn de eisen voor regelmatige beveiligingsaudits en risicobeoordelingen verder gestegen [2].

Onafhankelijke sleutelcontrole controleren

Een centraal punt bij het sleutelbeheer is de taakverdeling – niemand mag de volledige levenscyclus van een cryptografische sleutel alleen controleren [8]. Gary Glover van SecurityMetrics verwoordt het als volgt:

„Als je de locatie van de versleutelingssleutel niet beschermt... is het alsof je je huissleutel in het slot laat zitten" [14].

Auditors voeren steekproefcontroles uit om ervoor te zorgen dat sleutels veilig kunnen worden opgehaald, geroteerd en verwijderd [10][8]. In AWS-systemen controleren ze specifieke machtigingen zoals kms:Describe*, om ervoor te zorgen dat sleutelconfiguraties kunnen worden onderzocht zonder de sleutels zelf in gevaar te brengen [10]. De naleving van de regelgeving wordt gecontroleerd door beleidslijnen af te stemmen op technische bewijzen zoals rotatie- en verwijderingsprotocollen [8].

Het auditproces in detail

Hier wordt stap voor stap uitgelegd hoe een encryptie-audit verloopt om beveiligingsmaatregelen grondig te controleren.

Een dergelijke audit dekt juridische, technische en organisatorische punten. Binnen 2–4 weken worden het beoordelingskader gedefinieerd en belangrijke betrokkenen geïdentificeerd. De daadwerkelijke beoordeling duurt 2–8 weken, gevolgd door ongeveer 2 weken voor het opstellen van het rapport. In Duitsland variëren de kosten voor externe audits afhankelijk van de grootte van het bedrijf tussen de 5.000 en 25.000 € [16].

Controle van de regulatorische compliance

De eerste stap is de controle of de technische en organisatorische maatregelen (TOMs) zijn geïmplementeerd volgens artikel 32 van de AVG. Auditors controleren het register van verwerkingsactiviteiten (art. 30 AVG) op actualiteit en vergelijken of gedocumenteerde encryptiemaatregelen daadwerkelijk zijn uitgevoerd. Contracten met verwerkers (art. 28) worden eveneens gecontroleerd. Daarnaast wordt ervoor gezorgd dat internationale normen zoals ISO 27001:2022 Bijlage A 8.24 worden nageleefd, die het gebruik van cryptografie regelt. Konstanze Krollpfeiffer, gecertificeerd functionaris voor gegevensbescherming, verwoordt het als volgt:

„Een gegevensbeschermingsaudit is een systematisch proces waarbij het huidige niveau van gegevensbescherming van een bedrijf wordt gecontroleerd, geëvalueerd en gedocumenteerd" [16].

Deze stap gaat verder dan het naleven van voorschriften en versterkt het vertrouwen van de gebruikers van Gunfinder.

Technische tests en code-analyse

In de volgende fase worden penetratietestmethoden zoals OWASP, OSSTMM en PTES gebruikt om mogelijke cyberaanvallen te simuleren. Tools zoals Nessus zoeken naar bekende kwetsbaarheden, terwijl Metasploit test of encrypties kunnen worden omzeild. Netwerkanalysetools zoals Nmap identificeren actieve diensten en hun versies, en Wireshark analyseert het verkeer om ongecodeerde overdrachten aan het licht te brengen. Een mix van geautomatiseerde scans en handmatige analyse door experts is hier cruciaal, aangezien machines vaak de zakelijke context niet volledig kunnen begrijpen.

Na deze tests wordt de Public Key Infrastructure (PKI) gericht gecontroleerd om certificaten en protocollen te valideren.

Validatie van de Public Key Infrastructure (PKI)

Auditors controleren certificaten, moderne protocollen zoals TLS 1.3, sterke algoritmen zoals AES-256 en de configuratie van de Hardware Security Modules (HSM's). Deze modules zorgen voor een veilige sleutelopslag en maken nauwkeurige toegangsprotocollen mogelijk.

Controle van de sleutelrotatie

De regelmatige rotatie van sleutels is cruciaal om ongeautoriseerde toegang te voorkomen. Auditors analyseren steekproeven en controleren rotatie- en verwijderingsprotocollen om ervoor te zorgen dat sleutels correct worden verwisseld. Daarnaast worden zogenaamde Fire Drill-simulaties uitgevoerd om de procedures bij gecompromitteerde of verlopen sleutels te testen. Deze regelmatige controles zijn een centraal onderdeel van het veiligheidsconcept bij Gunfinder.

Oplossen van veiligheidsproblemen door audits

Veiligheidslekken herkennen is slechts de eerste stap. Audits bieden niet alleen een analyse, maar ook duidelijke maatregelen om deze kwetsbaarheden aan te pakken. Zodra problemen zijn geïdentificeerd, zorgen de voorgestelde stappen ervoor dat veiligheidslekken effectief worden gedicht. Hier lees je welke maatregelen audits aanbevelen om de encryptieveiligheid op lange termijn te verbeteren.

Opzetten van een onafhankelijke sleutelbeheer

Een centraal onderdeel van de veiligheidsstrategie is een duidelijk gedefinieerd proces voor de gehele levenscyclus van sleutels. Dit begint bij de generatie met hoogwaardige random number generators, omvat de veilige opslag, regelmatige rotatie en eindigt met de definitieve vernietiging [17][6]. Een veelgehoorde kritiek in audits is het blinde vertrouwen in cloud-standardeinstellungen. De oplossing? Het gebruik van Hardware Security Modules (HSM's) of gespecialiseerde software voor interne sleutelcontrole [17][8].

Het principe van taakscheiding speelt hierbij een cruciale rol. Geen enkele medewerker zou verantwoordelijk moeten zijn voor de gehele levenscyclus van een sleutel. Meervoudige goedkeuringen voor de sleutelgeneratie en -vernietiging zijn daarom essentieel [8]. In plaats van sleutels in tabellen op te slaan, zouden bedrijven moeten overstappen op centrale platforms of cryptografische kluizen om verliezen en ongeautoriseerde toegang te voorkomen [6]. Mark Sharron van ISMS.online verwoordt het treffend:

„Een duidelijke cryptografie-richtlijn verandert verborgen stress in meetbaar vertrouwen" [8].

Audits raden ook aan om een volledige inventaris van alle versleutelde activa op te stellen – van back-ups tot cloud-instanties en mobiele apparaten. Dit zorgt ervoor dat er geen "shadow IT" zonder versleuteling bestaat [8]. Met een solide sleutelbeheer wordt de basis gelegd voor verdere optimalisaties.

Bevestiging van sterke versleutelingsmethoden

Audits controleren of moderne algoritmen zoals AES-256 en TLS 1.3 worden gebruikt en documenteren hun correcte implementatie. Elke sleutel moet een vastgestelde geldigheidsduur hebben om regelmatige rotaties te waarborgen. Dit minimaliseert mogelijke schade in het geval van een compromittering [6].

Een andere focus ligt op de integratie in Zero-Trust-beveiligingsmodellen. Versleuteling moet in hybride omgevingen doorlopend worden geïmplementeerd – in rust, tijdens overdracht en bij gebruik [8]. Een traceerbaarheidmatrix verbindt elke beleidsvereiste met een technische controle en een gedocumenteerd auditartifact [8]. Zoals ecos.de het verwoordt:

„Versleuteling is slechts zo sterk als het proces dat wordt gebruikt voor het beheer van de bijbehorende sleutels" [17].

Deze controles vormen de basis voor het gebruik van moderne automatiseringsoplossingen.

Gebruik van automatiseringstools

Moderne audits hechten veel waarde aan automatisering om de creatie, vernieuwing en intrekking van certificaten en sleutels efficiënter te maken. Tools zoals de ECOS Trust Management Appliance (TMA) bieden een geautomatiseerd Certificate Lifecycle Management (CLM). Dit helpt bij het beheren van het groeiende aantal certificaten en voorkomt uitval door verlopen certificaten [6].

Computer-Assisted Audit Techniques (CAATs) maken het voor auditors gemakkelijker om grote hoeveelheden gegevens sneller te analyseren dan met handmatige methoden [11]. Kunstmatige intelligentie verhoogt de detectienauwkeurigheid van beveiligingsproblemen van 70–80 % naar indrukwekkende 90–95 % [11]. Bovendien sluiten geautomatiseerde patchmanagementsystemen kwetsbaarheden in verouderde software onmiddellijk – een van de meest voorkomende aanvalsvectoren [18].

Voor jou als Gunfinder-gebruiker betekent dit: Geautomatiseerde oplossingen voor sleutelrotatie, certificaatbeheer en continue monitoring verhogen de veiligheid en verminderen tegelijkertijd de handmatige inspanning aanzienlijk.

Hoe Gunfinder profiteert van encryptie-audits

Encryptie-audits spelen een cruciale rol bij Gunfinder, een online marktplaats voor jagers en sportschutters, voor de veiligheid. Het platform verwerkt dagelijks gevoelige informatie zoals identiteitsbewijzen en betalingsgegevens. Door audits wordt ervoor gezorgd dat deze gegevens zowel in rust als tijdens de overdracht beschermd zijn [19][4].

Een groot voordeel ligt in de naleving van de AVG-voorschriften, met name artikel 32, dat het gebruik van geschikte technische en organisatorische maatregelen vereist [15][16]. Audits documenteren de uitvoering van deze maatregelen en creëren zo transparantie. Globeria Datenschutz beschrijft de meerwaarde van dergelijke maatregelen treffend:

„Een privacy-audit... creëert niet alleen juridische zekerheid, maar versterkt ook het vertrouwen van klanten, partners en medewerkers" [15].

Bovendien zijn audits essentieel voor de beveiliging van betalingsprocessen. Naast de AVG spelen standaarden zoals de Payment Card Industry Data Security Standard (PCI DSS) een belangrijke rol. Audits controleren of beschermingsmaatregelen zoals multi-factor authenticatie (MFA) en rolgebaseerde toegangscontroles correct zijn geïmplementeerd [11][20]. Daarnaast onthullen technische tests zoals penetratietests kwetsbaarheden in API's, firewalls of verouderde software, voordat deze kunnen worden misbruikt [11][13]. Gezien het feit dat 19 % van alle datalekken wordt veroorzaakt door kwetsbaarheden bij derden, is het controleren van externe betalingsdienstverleners bijzonder belangrijk. Dergelijke inbreuken kosten gemiddeld 4,67 miljoen euro [20].

Met investeringen tussen 5.000 en 25.000 euro zorgt Gunfinder ervoor dat transacties soepel verlopen en potentieel kostbare datalekken worden voorkomen – de wereldwijde gemiddelde kosten van een datalek bedragen 4,45 miljoen dollar [16][4]. Voor jou als gebruiker betekent dit: jouw gegevens zijn beschermd door meerdere gecontroleerde beveiligingsmaatregelen, en het platform voldoet aan alle wettelijke vereisten voor veilige handel in wapens en accessoires.

Conclusie

Audits zijn een systematische manier om kwetsbaarheden in de encryptie te ontdekken en op te lossen, voordat aanvallers deze kunnen misbruiken. Ze onthullen specifieke technische problemen, zoals verouderde algoritmen, onveilige sleutelbeheer of foutieve configuraties, en bieden een duidelijk plan voor het prioriteren van de noodzakelijke maatregelen [11][3].

Bovendien zetten audits beveiligingsbeleid in de praktijk om en adresseren ze risico's zoals onveilige shadow IT [11][12]. Het resultaat? Verbeterde technische veiligheid en de garantie van naleving van wettelijke voorschriften.

Voor standaarden zoals DSGVO, ISO 27001 en PCI DSS zijn audits onmisbaar. Ze documenteren de compliance en minimaliseren het risico op hoge boetes – tot 20 miljoen euro of 4 % van de wereldwijde jaaromzet [20]. Gezien de gemiddelde kosten van 4,45 miljoen dollar per datalek zijn audits een waardevolle maatregel [4].

De trend verschuift van incidentele controles naar continue monitoring en KI-gestuurde systemen die bedreigingen bijna in realtime kunnen detecteren – in plaats van pas na weken of maanden [11][13]. Voor Gunfinder betekent dit dat we altijd op de hoogte moeten blijven van de veiligheid. En voor jou als gebruiker: een hoger niveau van veiligheid en een versterkt vertrouwen in de bescherming van jouw gegevens.

FAQs

Hoe vaak zou er een encryptie-audit moeten plaatsvinden?

Een encryptie-audit zou idealiter minstens één keer per jaar moeten plaatsvinden. Daarnaast is het aan te raden om dergelijke audits uit te voeren wanneer er wijzigingen in de processen zijn of een nieuw managementsysteem wordt geïmplementeerd. Vooral in dergelijke situaties kunnen gebeurtenisgerelateerde audits helpen om potentiële beveiligingslekken vroegtijdig te identificeren en effectief te sluiten.

Wat moet intern voorbereid worden voor een audit?

Een zorgvuldige voorbereiding is de sleutel tot een soepel auditproces. Controleer de beveiligingsinfrastructuur, bestaande processen en documentatie om ervoor te zorgen dat alles up-to-date is.

Het is belangrijk dat alle relevante gegevens, toegang en documenten tijdig beschikbaar zijn. Een checklist kan helpen om alle belangrijke punten systematisch af te werken.

Deze grondige voorbereiding maakt het niet alleen eenvoudiger om het auditproces te doorlopen, maar helpt ook om mogelijke zwakke punten vroegtijdig te herkennen.

Hoe herken ik of jullie sleutelbeheer echt veilig is?

Regelmatige audits spelen een centrale rol bij het waarborgen van de veiligheid van jullie sleutelbeheer. Ze stellen je in staat om potentiële zwakke punten of misconfiguraties vroegtijdig te ontdekken en dienovereenkomstig te corrigeren.

Het voordeel? Jullie minimaliseren het risico op ongeautoriseerde toegang en zorgen ervoor dat jullie encryptiesystemen effectief blijven werken. Een audit is dus niet alleen een veiligheidsmaatregel, maar ook een belangrijke stap om de integriteit van jullie gegevens op lange termijn te beschermen.