Sans audits réguliers, le chiffrement reste souvent sujet aux erreurs et peu sûr. Des vulnérabilités telles que des algorithmes obsolètes, une gestion des clés non sécurisée ou des configurations incorrectes mettent en danger des données sensibles et entraînent des coûts élevés en raison de violations de données. Un audit met en lumière ces problèmes et garantit l'utilisation de méthodes de chiffrement modernes telles que AES-256 et TLS 1.3.

Faits importants :

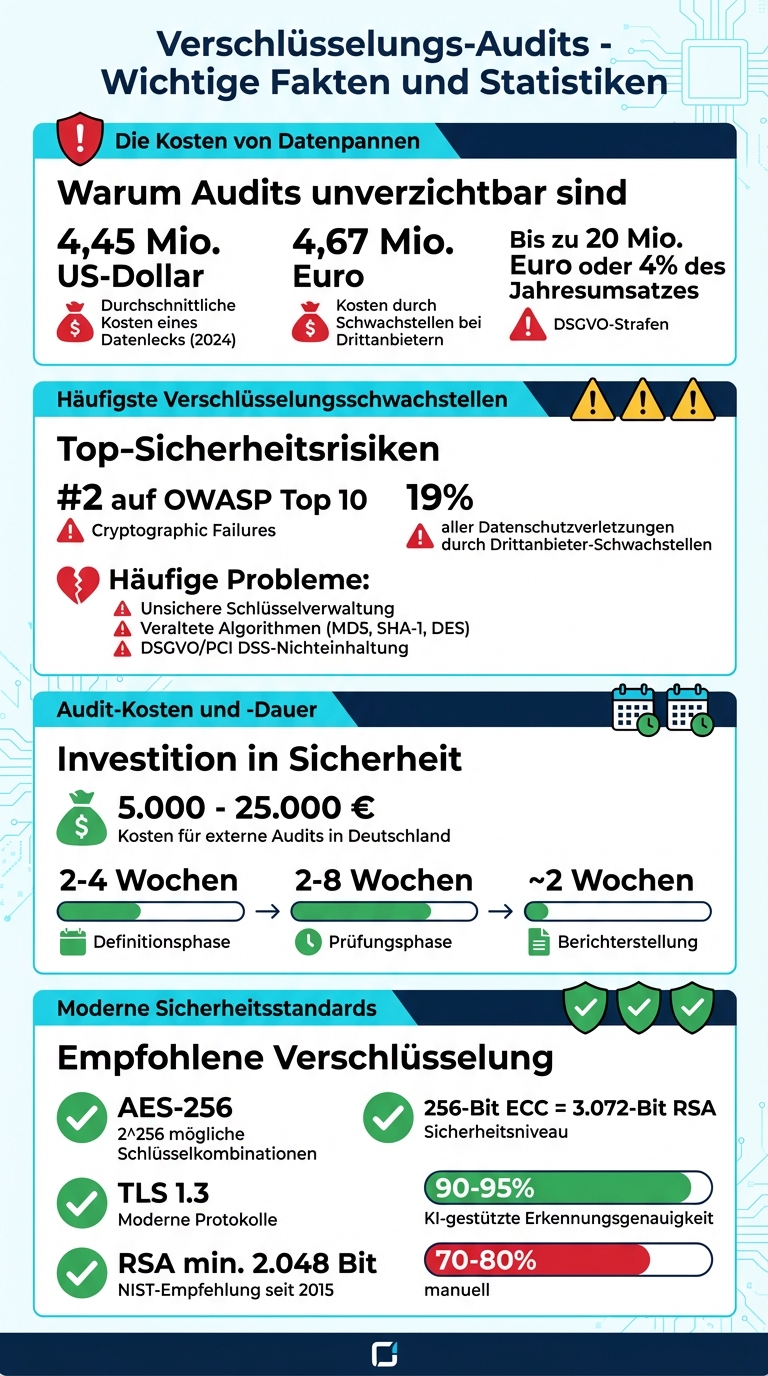

- Coût moyen d'une fuite de données : 4,45 millions de dollars (2024)

- Vulnérabilités fréquentes : clés non sécurisées, algorithmes obsolètes, non-conformité au RGPD

- Les audits vérifient la conformité, la rotation des clés et les configurations techniques

- Coûts des audits externes : 5.000–25.000 €

Avantages pour des plateformes comme Gunfinder :

- Protection des données sensibles (par exemple, informations de paiement)

- Conformité aux exigences légales (par exemple, RGPD, PCI DSS)

- Renforcement de la confiance des utilisateurs grâce à des mesures de sécurité vérifiées

Les audits sont indispensables pour identifier les failles de sécurité et maintenir les systèmes de chiffrement à jour. Ils offrent des mesures claires pour l'amélioration et garantissent la protection des données sensibles.

Audits de chiffrement : Coûts, vulnérabilités et statistiques de sécurité en un coup d'œil

Bases de l'audit de sécurité : Conseils pour une gouvernance efficace et une gestion des risques

sbb-itb-1cfd233

Vulnérabilités de chiffrement courantes et leurs risques

Les systèmes de chiffrement peuvent échouer de nombreuses façons – et chaque vulnérabilité offre aux attaquants la possibilité d'accéder à des données sensibles. Le OWASP Top 10 répertorie les « Échecs cryptographiques » comme le deuxième plus grand risque de sécurité [5]. Il est particulièrement alarmant que ces problèmes ne proviennent souvent pas d'un manque de chiffrement, mais d'une mise en œuvre incorrecte.

Gestion des clés défaillante

Même le chiffrement le plus fort est inutile si les clés sont mal gérées. Parmi les erreurs les plus courantes, on trouve :

- Clés ancrées dans le code source (CWE-321)

- Absence de rotation des clés

- Gestion non sécurisée, par exemple dans des tableaux Excel [5][6]

Les méthodes manuelles de gestion des clés sont non seulement sujettes à des erreurs, mais aussi peu sécurisées. Une fois qu'une clé est compromise, des attaquants peuvent déchiffrer toutes les données protégées par celle-ci. Cela est particulièrement critique pour les informations de paiement ou les données personnelles. Depuis 2015, le NIST recommande au moins 2.048 bits pour les clés RSA, car les clés de 1.024 bits sont considérées comme peu sûres et peuvent être craquées par des acteurs étatiques [1][6].

Algorithmes de chiffrement obsolètes

L'utilisation d'algorithmes obsolètes présente également des risques considérables. Des exemples comme MD5, SHA-1 ou DES ont des vulnérabilités connues (CWE-327) [5]. MD5 et SHA-1 sont sensibles aux collisions de hachage – un problème que les attaquants peuvent exploiter pour falsifier des signatures numériques [7]. De même, des protocoles plus anciens comme SSLv3 ou TLS 1.0 sont menacés par des attaques telles que POODLE ou BEAST [7].

En revanche, des normes modernes comme AES-256 offrent une sécurité pratiquement impénétrable contre les attaques par force brute grâce à 2^256 combinaisons de clés possibles [1]. Chester Avey de GlobalSign souligne :

« La transition vers des fonctions de hachage plus robustes comme SHA-3 augmente considérablement la complexité nécessaire pour compromettre des systèmes protégés par hachage cryptographique » [7].

Non-conformité aux exigences réglementaires

Les violations des exigences telles que le RGPD ou le PCI DSS peuvent entraîner de lourdes amendes et une perte de confiance significative [5]. Ces règlements exigent explicitement l'utilisation d'un chiffrement fort, en particulier pour les données personnelles et les informations de paiement. Les violations typiques incluent :

- Transmission de données non chiffrées via HTTP ou FTP (CWE-319)

- Faibles hachages de mots de passe sans sel (CWE-759)

- Faible entropie lors de la génération de clés (CWE-331) [5]

Sans audits réguliers, de telles vulnérabilités restent souvent non détectées – jusqu'à ce qu'un incident de sécurité se produise.

Ces exemples montrent à quel point il est important de vérifier et de mettre à jour régulièrement les systèmes de cryptage pour combler les failles de sécurité et protéger l'intégrité des données.

Comment les audits réguliers améliorent la sécurité du cryptage

Les audits réguliers transforment des concepts de sécurité théoriques en mesures de protection concrètes. Ils révèlent des vulnérabilités telles que Shadow-IT (applications informatiques non autorisées), des appareils non contrôlés et des sauvegardes non chiffrées – des aspects qui peuvent facilement être négligés au quotidien [8][2]. En particulier dans les environnements cloud, le modèle de responsabilité partagée est examiné. Cela garantit que les entreprises gèrent correctement leurs clés et configurations, au lieu de se fier aveuglément au fournisseur [8][9]. Ce qui suit explique comment les audits détectent et corrigent ces failles de sécurité.

Détecter les lacunes de cryptage

Un audit commence souvent par une analyse des vulnérabilités, où tous les services actifs sont répertoriés et comparés aux vulnérabilités connues des bases de données CVE [2]. Grâce à des outils automatisés et des analyses d'experts, les vulnérabilités dans les pare-feu et les politiques sont identifiées et documentées dans des rapports détaillés [11]. De plus, des techniques d'audit assistées par ordinateur (CAAT) ainsi que des logiciels de surveillance tels que Nagios ou Tripwire sont utilisés. Ces outils surveillent les modifications de configuration en temps réel et contribuent à garantir en permanence la sécurité du cryptage [2].

Vérifier les protocoles de cryptage forts

Les auditeurs vérifient si des algorithmes recommandés tels que AES-256 ou TLS 1.3 sont utilisés et identifient des méthodes non sécurisées comme RSA-1024 ou DES [8][1]. Un exemple : une clé ECC de 256 bits (Elliptic Curve Cryptography) offre le même niveau de sécurité qu'une clé RSA de 3.072 bits, mais est nettement plus efficace [1]. Avec la directive NIS-2, qui est en vigueur dans l'UE depuis janvier 2023, les exigences en matière d'audits de sécurité réguliers et d'évaluations des risques ont encore augmenté [2].

Vérifier le contrôle indépendant des clés

Un point central de la gestion des clés est la ségrégation des tâches – personne ne doit contrôler seul l'ensemble du cycle de vie d'une clé cryptographique [8]. Gary Glover de SecurityMetrics résume bien la situation :

« Si vous ne protégez pas l'emplacement de la clé de cryptage... c'est comme si vous laissiez votre clé de maison dans la serrure de la porte » [14].

Les auditeurs effectuent des tests d'échantillonnage pour s'assurer que les clés peuvent être récupérées, tournées et supprimées en toute sécurité [10][8]. Dans les systèmes AWS, ils vérifient des autorisations spécifiques telles que kms:Describe* pour s'assurer que les configurations de clés peuvent être examinées sans compromettre les clés elles-mêmes [10]. La conformité est vérifiée en comparant les politiques avec des preuves techniques telles que les journaux de rotation et de suppression [8].

Le processus d'audit en détail

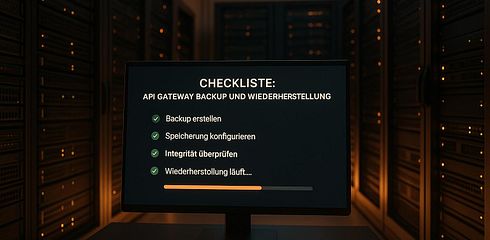

Voici une explication étape par étape de la manière dont un audit de cryptage se déroule pour vérifier de manière exhaustive les mesures de sécurité.

Un tel audit couvre des points juridiques, techniques et organisationnels. Dans un délai de 2 à 4 semaines, le cadre d'audit est défini et les parties prenantes importantes sont identifiées. L'audit proprement dit dure de 2 à 8 semaines, suivi d'environ 2 semaines pour la rédaction du rapport. En Allemagne, les coûts des audits externes varient en fonction de la taille de l'entreprise, entre 5.000 et 25.000 € [16].

Vérification de la conformité réglementaire

La première étape consiste à vérifier si les mesures techniques et organisationnelles (TOM) ont été mises en œuvre conformément à l'article 32 du RGPD. Les auditeurs examinent le registre des activités de traitement (art. 30 RGPD) pour s'assurer de son actualité et vérifient si les mesures de cryptage documentées ont effectivement été mises en œuvre. Les contrats avec les sous-traitants (art. 28) sont également contrôlés. De plus, il est vérifié que des normes internationales telles que ISO 27001:2022 Annexe A 8.24 sont respectées, régissant l'utilisation de la cryptographie. Konstanze Krollpfeiffer, déléguée à la protection des données certifiée, résume la situation :

« Un audit de protection des données est un processus systématique au cours duquel le niveau actuel de protection des données d'une entreprise est examiné, évalué et documenté » [16].

Cette étape va au-delà de la conformité réglementaire et renforce la confiance des utilisateurs de Gunfinder.

Tests techniques et analyse de code

Dans la phase suivante, des méthodes de test de pénétration telles que OWASP, OSSTMM et PTES sont utilisées pour simuler d'éventuelles cyberattaques. Des outils comme Nessus recherchent des vulnérabilités connues, tandis que Metasploit teste si les cryptages peuvent être contournés. Des outils d'analyse réseau comme Nmap identifient les services actifs et leurs versions, et Wireshark analyse le trafic pour détecter les transmissions non cryptées. Un mélange de scans automatisés et d'analyses manuelles par des experts est crucial ici, car les machines ne peuvent souvent pas saisir complètement le contexte commercial.

Après ces tests, l'infrastructure à clé publique (PKI) est examinée de manière ciblée pour valider les certificats et les protocoles.

Validation de l'infrastructure à clé publique (PKI)

Les auditeurs vérifient les certificats, les protocoles modernes tels que TLS 1.3, les algorithmes robustes comme AES-256 et la configuration des modules de sécurité matériels (HSM). Ces modules garantissent un stockage sécurisé des clés et permettent des protocoles d'accès précis.

Contrôle de la rotation des clés

La rotation régulière des clés est essentielle pour prévenir tout accès non autorisé. Les auditeurs analysent des échantillons et vérifient les protocoles de rotation et de suppression pour s'assurer que les clés sont correctement échangées. De plus, des simulations d'exercice d'incendie sont réalisées pour tester les procédures en cas de clés compromises ou expirées. Ces contrôles réguliers sont un élément central du concept de sécurité chez Gunfinder.

Résolution des problèmes de sécurité par des audits

Identifier les vulnérabilités de sécurité n'est que la première étape. Les audits offrent non seulement une analyse, mais aussi des mesures claires pour remédier à ces faiblesses. Une fois les problèmes identifiés, les étapes proposées garantissent que les vulnérabilités de sécurité sont efficacement comblées. Ici, vous découvrirez quelles mesures les audits recommandent pour améliorer la sécurité de la cryptographie à long terme.

Mise en place d'une gestion indépendante des clés

Un élément central de la stratégie de sécurité est un processus clairement défini pour l'ensemble du cycle de vie des clés. Cela commence par la génération avec des générateurs de nombres aléatoires de haute qualité, comprend le stockage sécurisé, la rotation régulière et se termine par la destruction finale [17][6]. Une critique fréquente dans les audits est la confiance aveugle dans les paramètres par défaut du cloud. La solution ? L'utilisation de modules de sécurité matériels (HSM) ou de logiciels spécialisés pour le contrôle interne des clés [17][8].

Le principe de séparation des tâches joue un rôle crucial. Aucun employé ne devrait être responsable de l'ensemble du cycle de vie d'une clé. Des approbations à plusieurs niveaux pour la génération et la destruction des clés sont donc indispensables [8]. Au lieu de stocker les clés dans des tableaux, les entreprises devraient passer à des plateformes centrales ou à des coffres cryptographiques pour éviter les pertes et les accès non autorisés [6]. Mark Sharron de ISMS.online le résume parfaitement :

« Une politique de cryptographie claire transforme le stress caché en confiance mesurable » [8].

Les audits recommandent également de créer un inventaire complet de tous les actifs chiffrés – des sauvegardes aux instances cloud en passant par les appareils mobiles. Cela garantit qu'aucune « shadow IT » sans chiffrement n'existe [8]. Une gestion solide des clés établit la base pour des optimisations ultérieures.

Confirmation des méthodes de chiffrement fortes

Les audits vérifient si des algorithmes modernes tels que AES-256 et TLS 1.3 sont utilisés et documentent leur mise en œuvre correcte. Chaque clé doit avoir une durée de validité définie pour garantir des rotations régulières. Cela minimise les dommages potentiels en cas de compromission [6].

Un autre point d'accent est l'intégration dans des modèles de sécurité Zero Trust. Le chiffrement doit être mis en œuvre de manière cohérente dans des environnements hybrides – au repos, lors de la transmission et lors de l'utilisation [8]. Une matrice de traçabilité relie chaque exigence de politique à un contrôle technique et à un artefact d'audit documenté [8]. Comme ecos.de le formule :

« Le chiffrement est aussi fort que le processus utilisé pour gérer les clés correspondantes » [17].

Ces vérifications établissent la base pour l'utilisation de solutions d'automatisation modernes.

Utilisation d'outils d'automatisation

Les audits modernes accordent une grande importance à l'automatisation pour rendre la création, le renouvellement et la révocation de certificats et de clés plus efficaces. Des outils comme la ECOS Trust Management Appliance (TMA) offrent une gestion automatisée du cycle de vie des certificats (CLM). Cela aide à gérer le nombre croissant de certificats et à prévenir les pannes dues à des certificats expirés [6].

Les techniques d'audit assistées par ordinateur (CAATs) facilitent aux auditeurs l'analyse de grandes quantités de données plus rapidement qu'avec des méthodes manuelles [11]. L'intelligence artificielle augmente la précision de détection des problèmes de sécurité de 70–80 % à un impressionnant 90–95 % [11]. De plus, les systèmes de gestion des correctifs automatisés comblent immédiatement les vulnérabilités dans les logiciels obsolètes – l'un des vecteurs d'attaque les plus courants [18].

Pour toi, en tant qu'utilisateur de Gunfinder, cela signifie : des solutions automatisées pour la rotation des clés, la gestion des certificats et la surveillance continue augmentent la sécurité tout en réduisant considérablement l'effort manuel.

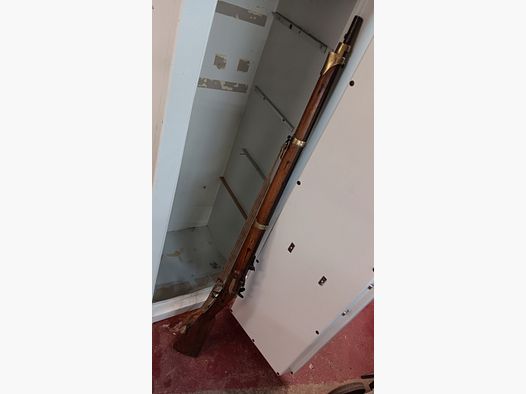

Comment Gunfinder bénéficie des audits de cryptage

Les audits de cryptage jouent un rôle crucial pour la sécurité de Gunfinder, une place de marché en ligne pour les chasseurs et les tireurs sportifs. La plateforme traite quotidiennement des informations sensibles telles que des preuves d'identité et des données de paiement. Les audits garantissent que ces données sont protégées à la fois au repos et lors de leur transmission [19][4].

Un grand avantage réside dans le respect des exigences du RGPD, en particulier l'article 32, qui exige l'utilisation de mesures techniques et organisationnelles appropriées [15][16]. Les audits documentent la mise en œuvre de ces mesures et créent ainsi de la transparence. Globeria Datenschutz décrit la valeur ajoutée de telles mesures de manière pertinente :

« Un audit de protection des données... ne crée pas seulement une sécurité juridique, mais renforce également la confiance des clients, des partenaires et des employés » [15].

De plus, les audits sont indispensables pour sécuriser les processus de paiement. En plus du RGPD, des normes telles que le Payment Card Industry Data Security Standard (PCI DSS) jouent un rôle important. Les audits vérifient si des mesures de protection telles que l'authentification multi-facteurs (MFA) et les contrôles d'accès basés sur les rôles sont correctement mises en œuvre [11][20]. De plus, des tests techniques tels que les tests de pénétration révèlent des vulnérabilités dans les API, les pare-feu ou les logiciels obsolètes, avant qu'elles ne puissent être exploitées [11][13]. Étant donné que 19 % de toutes les violations de données sont causées par des vulnérabilités chez des tiers, la vérification des prestataires de services de paiement externes est particulièrement importante. De telles violations coûtent en moyenne 4,67 millions d'euros [20].

Avec des investissements compris entre 5.000 et 25.000 euros, Gunfinder s'assure que les transactions se déroulent sans accroc et que des fuites de données potentiellement coûteuses sont évitées – le coût moyen mondial d'une fuite de données s'élève à 4,45 millions de dollars américains [16][4]. Pour toi en tant qu'utilisateur, cela signifie : tes données sont protégées par des mesures de sécurité vérifiées plusieurs fois, et la plateforme respecte toutes les exigences légales pour le commerce sécurisé d'armes et d'accessoires.

Conclusion

Les audits sont un moyen systématique de détecter et de corriger les vulnérabilités dans le chiffrement avant que les attaquants ne puissent en tirer parti. Ils révèlent des problèmes techniques spécifiques, tels que des algorithmes obsolètes, une gestion des clés non sécurisée ou des configurations erronées, et offrent un plan clair pour prioriser les mesures nécessaires [11][3].

De plus, les audits mettent en pratique les politiques de sécurité et abordent des risques tels que l'ombre IT non sécurisé [11][12]. Le résultat ? Une sécurité technique améliorée et la garantie du respect des réglementations.

Pour des normes telles que le RGPD, ISO 27001 et PCI DSS, les audits sont indispensables. Ils documentent la conformité et minimisent le risque de lourdes amendes – jusqu'à 20 millions d'euros ou 4 % du chiffre d'affaires annuel mondial [20]. Étant donné les coûts moyens de 4,45 millions de dollars par violation de données, les audits sont une mesure rentable [4].

La tendance évolue d'un contrôle occasionnel vers une surveillance continue et des systèmes alimentés par l'IA capables de détecter les menaces presque en temps réel – au lieu d'attendre des semaines ou des mois [11][13]. Pour Gunfinder, cela signifie rester constamment à jour en matière de sécurité. Et pour toi en tant qu'utilisateur : un niveau de sécurité accru et une confiance renforcée dans la protection de tes données.

FAQs

À quelle fréquence un audit de chiffrement devrait-il avoir lieu ?

Un audit de chiffrement devrait idéalement avoir lieu au moins une fois par an. De plus, il est judicieux de réaliser de tels audits lorsqu'il y a des changements dans les processus ou qu'un nouveau système de gestion est mis en œuvre. Surtout dans de telles situations, des audits basés sur des événements peuvent aider à identifier et à combler efficacement les éventuelles lacunes de sécurité.

Que devrait-on préparer en interne avant un audit ?

Une préparation minutieuse est la clé d'un audit sans accroc. Vérifie l'infrastructure de sécurité, les processus existants et la documentation pour t'assurer que tout est à jour.

Il est important que toutes les données, accès et documents pertinents soient disponibles à temps. Une check-list peut aider à traiter systématiquement tous les points importants.

Cette préparation approfondie facilite non seulement le processus d'audit, mais aide également à identifier tôt les éventuelles faiblesses.

Comment savoir si votre gestion des clés est vraiment sécurisée ?

Des audits réguliers jouent un rôle central pour garantir la sécurité de votre gestion des clés. Ils permettent de détecter tôt les éventuelles faiblesses ou erreurs de configuration et de les corriger en conséquence.

L'avantage ? Vous minimisez le risque d'accès non autorisé et vous vous assurez que vos systèmes de chiffrement continuent de fonctionner efficacement. Un audit n'est donc pas seulement une mesure de sécurité, mais aussi une étape importante pour protéger à long terme l'intégrité de vos données.