Sin auditorías regulares, la encriptación a menudo sigue siendo propensa a errores e insegura. Vulnerabilidades como algoritmos obsoletos, gestión de claves insegura o configuraciones incorrectas ponen en riesgo datos sensibles y causan altos costos por filtraciones de datos. Una auditoría revela estos problemas y asegura el uso de métodos de encriptación modernos como AES-256 y TLS 1.3.

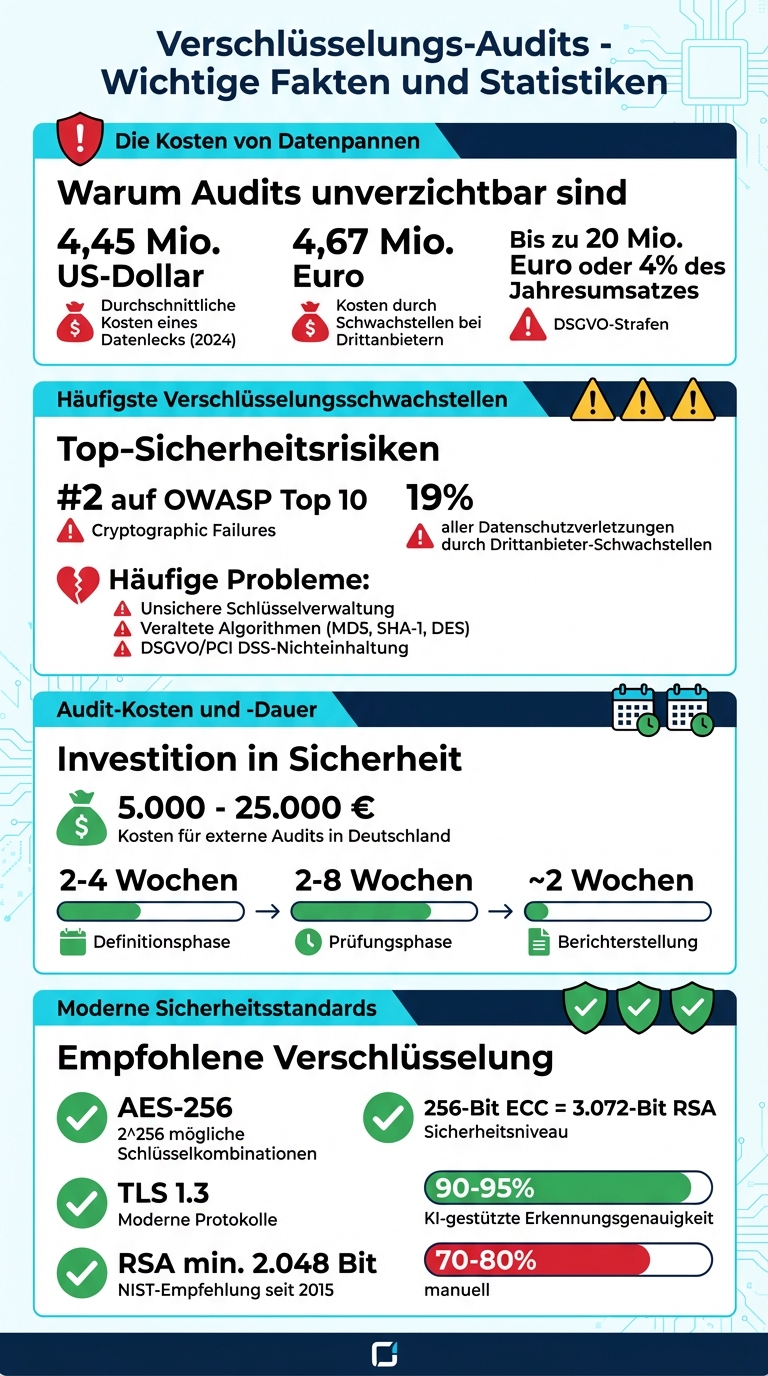

Datos importantes:

- Costo promedio de una filtración de datos: 4,45 millones de dólares (2024)

- Vulnerabilidades comunes: Claves inseguras, algoritmos obsoletos, incumplimiento del RGPD

- Las auditorías verifican la conformidad, la rotación de claves y las configuraciones técnicas

- Costo de auditorías externas: 5.000–25.000 €

Beneficios para plataformas como Gunfinder:

- Protección de datos sensibles (por ejemplo, información de pago)

- Cumplimiento de requisitos legales (por ejemplo, RGPD, PCI DSS)

- Aumento de la confianza del usuario a través de medidas de seguridad verificadas

Las auditorías son indispensables para identificar brechas de seguridad y mantener los sistemas de encriptación actualizados. Ofrecen medidas claras para la mejora y garantizan la protección de datos sensibles.

Auditorías de encriptación: Costos, vulnerabilidades y estadísticas de seguridad en resumen

Fundamentos de Auditoría de Seguridad: Consejos para una Gobernanza y Gestión de Riesgos Efectivas

sbb-itb-1cfd233

Vulnerabilidades comunes de encriptación y sus riesgos

Los sistemas de encriptación pueden fallar de muchas maneras, y cada vulnerabilidad ofrece a los atacantes la oportunidad de acceder a datos sensibles. La OWASP Top 10 enumera "Fallos Criptográficos" como el segundo mayor riesgo de seguridad [5]. Es especialmente alarmante que estos problemas a menudo no surjan por falta de encriptación, sino por una implementación incorrecta.

Gestión deficiente de claves

Incluso la encriptación más fuerte es inútil si las claves se gestionan de manera insegura. Los errores más comunes incluyen:

- Claves incrustadas en el código fuente (CWE-321)

- Falta de rotación de claves

- Gestión insegura, p. ej. en tablas de Excel [5][6]

Los procedimientos manuales para la gestión de claves no solo son propensos a errores, sino también inseguros. Una vez que una clave se ve comprometida, los atacantes pueden descifrar todos los datos protegidos con ella. Esto es especialmente crítico en el caso de información de pago o datos personales. Desde 2015, el NIST recomienda al menos 2.048 bits para claves RSA, ya que las claves de 1.024 bits se consideran inseguras y pueden ser descifradas por actores estatales [1][6].

Algoritmos de cifrado obsoletos

El uso de algoritmos obsoletos también conlleva riesgos significativos. Ejemplos como MD5, SHA-1 o DES tienen vulnerabilidades conocidas (CWE-327) [5]. MD5 y SHA-1 son susceptibles a colisiones de hash, un problema que los atacantes pueden aprovechar para falsificar firmas digitales [7]. Asimismo, protocolos más antiguos como SSLv3 o TLS 1.0 están en riesgo debido a ataques como POODLE o BEAST [7].

Los estándares modernos como AES-256, en cambio, ofrecen una seguridad prácticamente impenetrable contra ataques de fuerza bruta gracias a 2^256 combinaciones posibles de claves [1]. Chester Avey de GlobalSign destaca:

“La transición a funciones hash más robustas como SHA-3 aumenta significativamente la complejidad necesaria para comprometer sistemas protegidos por hashing criptográfico" [7].

Incumplimiento de requisitos regulatorios

Las violaciones a regulaciones como el GDPR o PCI DSS pueden resultar en multas elevadas y una pérdida significativa de confianza [5]. Estas regulaciones exigen explícitamente el uso de cifrado fuerte, especialmente en datos personales e información de pago. Las violaciones típicas son:

- Transmisión de datos sin cifrar a través de HTTP o FTP (CWE-319)

- Contraseñas débiles sin salt (CWE-759)

- Baja entropía en la generación de claves (CWE-331) [5]

Sin auditorías regulares, estas vulnerabilidades a menudo permanecen sin ser detectadas, hasta que ocurre un incidente de seguridad.

Estos ejemplos muestran cuán importante es revisar y actualizar regularmente los sistemas de cifrado para cerrar brechas de seguridad y proteger la integridad de los datos.

Cómo las auditorías regulares mejoran la seguridad del cifrado

Las auditorías regulares convierten conceptos de seguridad teóricos en medidas de protección concretas. Identifican vulnerabilidades como Shadow-IT (aplicaciones de TI no autorizadas), dispositivos no controlados y copias de seguridad sin cifrar, aspectos que pueden pasarse por alto en la vida cotidiana [8][2]. Especialmente en entornos de nube, se examina el Modelo de Responsabilidad Compartida. Esto asegura que las empresas gestionen correctamente sus claves y configuraciones, en lugar de confiar ciegamente en el proveedor [8][9]. A continuación, se explica cómo las auditorías detectan y corrigen estas brechas de seguridad.

Detección de brechas de cifrado

Una auditoría a menudo comienza con un análisis de vulnerabilidades, donde se registran todos los servicios activos y se comparan con vulnerabilidades conocidas de bases de datos CVE [2]. Con herramientas automatizadas y análisis de expertos, se identifican vulnerabilidades en firewalls y políticas, y se documentan en informes detallados [11]. Además, se utilizan Técnicas de Auditoría Asistida por Computadora (CAAT) y software de monitoreo como Nagios o Tripwire. Estas herramientas monitorean cambios de configuración en tiempo real y ayudan a garantizar continuamente la seguridad del cifrado [2].

Revisar protocolos de cifrado fuertes

Los auditores verifican si se utilizan algoritmos recomendados como AES-256 o TLS 1.3, e identifican métodos inseguros como RSA-1024 o DES [8][1]. Un ejemplo: una clave ECC de 256 bits (Elliptic Curve Cryptography) ofrece el mismo nivel de seguridad que una clave RSA de 3.072 bits, pero es significativamente más eficiente [1]. Con la Directiva NIS-2, que está en vigor en la UE desde enero de 2023, los requisitos para auditorías de seguridad regulares y evaluaciones de riesgos han aumentado aún más [2].

Revisar el control independiente de claves

Un punto central en la gestión de claves es la separación de funciones – nadie debe controlar todo el ciclo de vida de una clave criptográfica por sí solo [8]. Gary Glover de SecurityMetrics lo resume así:

“Si no proteges la ubicación de la clave de cifrado... es como dejar la llave de tu casa en la cerradura de la puerta" [14].

Los auditores realizan pruebas de muestreo para asegurarse de que las claves se puedan recuperar, rotar y eliminar de manera segura [10][8]. En sistemas de AWS, verifican permisos específicos como kms:Describe* para asegurarse de que las configuraciones de claves se puedan examinar sin comprometer las claves mismas [10]. El cumplimiento se verifica mediante la comparación de políticas con pruebas técnicas como registros de rotación y eliminación [8].

El proceso de auditoría en detalle

Aquí se explica paso a paso cómo se lleva a cabo una auditoría de cifrado para revisar exhaustivamente las medidas de seguridad.

Una auditoría de este tipo cubre aspectos legales, técnicos y organizativos. Dentro de 2 a 4 semanas se define el marco de auditoría y se identifican a los participantes clave. La auditoría en sí dura de 2 a 8 semanas, seguida de aproximadamente 2 semanas para la elaboración del informe. En Alemania, los costos de auditorías externas varían según el tamaño de la empresa entre 5.000 y 25.000 € [16].

Revisión de la conformidad regulatoria

El primer paso es verificar si las medidas técnicas y organizativas (TOMs) se han implementado de acuerdo con el artículo 32 del RGPD. Los auditores revisan el registro de actividades de procesamiento (art. 30 RGPD) para comprobar su actualidad y verifican si las medidas de cifrado documentadas se han implementado realmente. También se controlan los contratos con los procesadores de datos (art. 28). Además, se asegura que se cumplan estándares internacionales como ISO 27001:2022 Anexo A 8.24, que regula el uso de criptografía. Konstanze Krollpfeiffer, delegada de protección de datos certificada, lo resume así:

„Una auditoría de protección de datos es un proceso sistemático en el que se revisa, evalúa y documenta el nivel actual de protección de datos de una empresa" [16].

Este paso va más allá del cumplimiento normativo y refuerza la confianza de los usuarios de Gunfinder.

Pruebas técnicas y análisis de código

En la siguiente fase, se utilizan métodos de pruebas de penetración como OWASP, OSSTMM y PTES para simular posibles ciberataques. Herramientas como Nessus buscan vulnerabilidades conocidas, mientras que Metasploit prueba si se pueden eludir los cifrados. Herramientas de análisis de red como Nmap identifican servicios activos y sus versiones, y Wireshark analiza el tráfico para descubrir transmisiones no cifradas. Una combinación de escaneos automatizados y análisis manual por expertos es crucial aquí, ya que las máquinas a menudo no pueden captar completamente el contexto empresarial.

Después de estas pruebas, se revisa específicamente la Infraestructura de Clave Pública (PKI) para validar certificados y protocolos.

Validación de la Infraestructura de Clave Pública (PKI)

Los auditores revisan certificados, protocolos modernos como TLS 1.3, algoritmos fuertes como AES-256 y la configuración de los Módulos de Seguridad de Hardware (HSM). Estos módulos garantizan un almacenamiento seguro de claves y permiten registros de acceso precisos.

Control de la rotación de llaves

La rotación regular de llaves es crucial para prevenir el acceso no autorizado. Los auditores analizan muestras y revisan los registros de rotación y eliminación para asegurarse de que las llaves se intercambien correctamente. Además, se realizan simulaciones de Fire Drill para probar los procedimientos en caso de llaves comprometidas o caducadas. Estos controles regulares son una parte central del concepto de seguridad en Gunfinder.

Solución de problemas de seguridad a través de auditorías

Identificar vulnerabilidades de seguridad es solo el primer paso. Las auditorías no solo ofrecen un análisis, sino también medidas claras para abordar estas debilidades. Una vez que se identifican los problemas, los pasos propuestos aseguran que las vulnerabilidades se cierren de manera efectiva. Aquí aprenderás qué medidas recomiendan las auditorías para mejorar la seguridad de la encriptación a largo plazo.

Establecimiento de una gestión de llaves independiente

Una parte central de la estrategia de seguridad es un proceso claramente definido para todo el ciclo de vida de las llaves. Este comienza con la generación utilizando generadores de números aleatorios de alta calidad, abarca el almacenamiento seguro, la rotación regular y termina con la destrucción final [17][6]. Una crítica común en las auditorías es la confianza ciega en la configuración predeterminada de la nube. ¿La solución? El uso de Módulos de Seguridad de Hardware (HSM) o software especializado para el control interno de llaves [17][8].

El principio de separación de funciones juega un papel crucial. Ningún empleado individual debería ser responsable de todo el ciclo de vida de una llave. Las aprobaciones en múltiples niveles para la generación y destrucción de llaves son, por lo tanto, esenciales [8]. En lugar de almacenar llaves en tablas, las empresas deberían migrar a plataformas centrales o bóvedas criptográficas para evitar pérdidas y accesos no autorizados [6]. Mark Sharron de ISMS.online lo resume acertadamente:

“Una política clara de criptografía convierte el estrés oculto en confianza medible" [8].

Las auditorías también recomiendan crear un inventario completo de todos los activos cifrados, desde copias de seguridad hasta instancias en la nube y dispositivos móviles. Esto asegura que no exista "IT sombra" sin cifrado [8]. Con una gestión sólida de claves, se establece la base para optimizaciones adicionales.

Confirmación de métodos de cifrado fuertes

Las auditorías verifican si se utilizan algoritmos modernos como AES-256 y TLS 1.3, y documentan su correcta implementación. Cada clave debe tener una duración de validez establecida para garantizar rotaciones regulares. Esto minimiza posibles daños en caso de una compromisión [6].

Otro enfoque se centra en la integración en modelos de seguridad de Zero Trust. El cifrado debe estar implementado de manera continua en entornos híbridos: en reposo, durante la transmisión y al utilizarse [8]. Una matriz de trazabilidad conecta cada requisito de política con un control técnico y un artefacto de auditoría documentado [8]. Como lo expresa ecos.de:

“El cifrado es solo tan fuerte como el proceso utilizado para gestionar las claves correspondientes" [17].

Estas verificaciones establecen la base para el uso de soluciones de automatización modernas.

Uso de herramientas de automatización

Las auditorías modernas otorgan gran importancia a la automatización para hacer más eficiente la creación, renovación y revocación de certificados y claves. Herramientas como la ECOS Trust Management Appliance (TMA) ofrecen una gestión automatizada del ciclo de vida de certificados (CLM). Esto ayuda a gestionar el creciente número de certificados y prevenir fallos por certificados caducados [6].

Las técnicas de auditoría asistidas por computadora (CAATs) facilitan a los auditores analizar grandes volúmenes de datos más rápidamente que con métodos manuales [11]. La inteligencia artificial aumenta la precisión en la detección de problemas de seguridad del 70–80 % a un impresionante 90–95 % [11]. Además, los sistemas automatizados de gestión de parches cierran vulnerabilidades en software obsoleto de inmediato, uno de los vectores de ataque más comunes [18].

Para ti como usuario de Gunfinder, esto significa: Las soluciones automatizadas para la rotación de claves, la gestión de certificados y la supervisión continua aumentan la seguridad y, al mismo tiempo, reducen significativamente el esfuerzo manual.

Cómo Gunfinder se beneficia de las auditorías de cifrado

Las auditorías de cifrado juegan un papel crucial en Gunfinder, un mercado en línea para cazadores y tiradores deportivos, en cuanto a la seguridad. La plataforma procesa diariamente información sensible como identificaciones y datos de pago. A través de auditorías se asegura que estos datos estén protegidos tanto en reposo como durante la transmisión [19][4].

Una gran ventaja radica en el cumplimiento de las disposiciones del RGPD, especialmente el artículo 32, que exige la implementación de medidas técnicas y organizativas adecuadas [15][16]. Las auditorías documentan la implementación de estas medidas y, por lo tanto, crean transparencia. Globeria Datenschutz describe el valor añadido de tales medidas de manera acertada:

“Una auditoría de protección de datos... no solo crea seguridad legal, sino que también fortalece la confianza de clientes, socios y empleados" [15].

Además, las auditorías son indispensables para asegurar los procesos de pago. Además del GDPR, estándares como el Payment Card Industry Data Security Standard (PCI DSS) juegan un papel importante. Las auditorías verifican si las medidas de protección como la autenticación multifactor (MFA) y los controles de acceso basados en roles están implementados correctamente [11][20]. Además, pruebas técnicas como las pruebas de penetración revelan vulnerabilidades en APIs, firewalls o software obsoleto antes de que puedan ser explotadas [11][13]. Dado que el 19 % de todas las violaciones de datos son causadas por vulnerabilidades en terceros, la revisión de proveedores de servicios de pago externos es especialmente importante. Tales violaciones cuestan en promedio 4,67 millones de euros [20].

Con inversiones entre 5.000 y 25.000 euros, Gunfinder asegura que las transacciones se realicen sin problemas y se eviten costosos fallos de datos: el costo promedio global de una violación de datos es de 4,45 millones de dólares [16][4]. Para ti como usuario, esto significa: tus datos están protegidos por medidas de seguridad verificadas múltiples veces, y la plataforma cumple con todos los requisitos legales para el comercio seguro de armas y accesorios.

Conclusión

Las auditorías son un medio sistemático para descubrir y corregir vulnerabilidades en la encriptación antes de que los atacantes puedan explotarlas. Revelan problemas técnicos específicos, como algoritmos obsoletos, gestión de claves insegura o configuraciones defectuosas, y ofrecen un plan claro para priorizar las medidas necesarias [11][3].

Además, las auditorías implementan políticas de seguridad en la práctica y abordan riesgos como la sombra de IT no asegurada [11][12]. ¿El resultado? Mejora de la seguridad técnica y garantía de cumplimiento normativo.

Para estándares como DSGVO, ISO 27001 y PCI DSS, las auditorías son indispensables. Documentan la conformidad y minimizan el riesgo de altas multas – hasta 20 millones de euros o el 4 % de la facturación anual global [20]. Dado que el costo promedio de una filtración de datos es de 4,45 millones de dólares, las auditorías son una medida rentable [4].

La tendencia se está moviendo de revisiones ocasionales hacia la supervisión continua y sistemas impulsados por IA que pueden detectar amenazas casi en tiempo real – en lugar de hacerlo semanas o meses después [11][13]. Para Gunfinder, esto significa mantenerse siempre al día con la seguridad. Y para ti como usuario: un mayor nivel de seguridad y una confianza fortalecida en la protección de tus datos.

FAQs

¿Con qué frecuencia debería realizarse una auditoría de cifrado?

Una auditoría de cifrado debería realizarse idealmente al menos una vez al año. Además, es recomendable llevar a cabo tales auditorías cuando hay cambios en los procesos o se implementa un nuevo sistema de gestión. Especialmente en tales situaciones, las auditorías basadas en eventos pueden ayudar a identificar y cerrar eficazmente posibles brechas de seguridad de manera temprana.

¿Qué debería prepararse internamente antes de una auditoría?

Una preparación cuidadosa es clave para una auditoría sin problemas. Revisa la infraestructura de seguridad, los procesos existentes y la documentación para asegurarte de que todo esté actualizado.

Es importante que todos los datos relevantes, accesos y documentos estén disponibles a tiempo. Una lista de verificación puede ayudar a abordar sistemáticamente todos los puntos importantes.

Esta preparación exhaustiva no solo facilita el proceso de auditoría, sino que también ayuda a identificar posibles debilidades de manera temprana.

¿Cómo puedo saber si su gestión de claves es realmente segura?

Las auditorías regulares juegan un papel central en la garantía de la seguridad de su gestión de claves. Permiten detectar y corregir posibles debilidades o configuraciones incorrectas de manera temprana.

¿La ventaja? Minimiza el riesgo de acceso no autorizado y asegura que sus sistemas de cifrado sigan funcionando de manera efectiva. Por lo tanto, una auditoría no solo es una medida de seguridad, sino también un paso importante para proteger la integridad de sus datos a largo plazo.