Bez regularnych audytów szyfrowanie często pozostaje podatne na błędy i niebezpieczne. Słabe punkty, takie jak przestarzałe algorytmy, niebezpieczne zarządzanie kluczami czy błędne konfiguracje, zagrażają wrażliwym danym i powodują wysokie koszty związane z naruszeniami danych. Audyt ujawnia te problemy i zapewnia stosowanie nowoczesnych metod szyfrowania, takich jak AES-256 i TLS 1.3.

Ważne fakty:

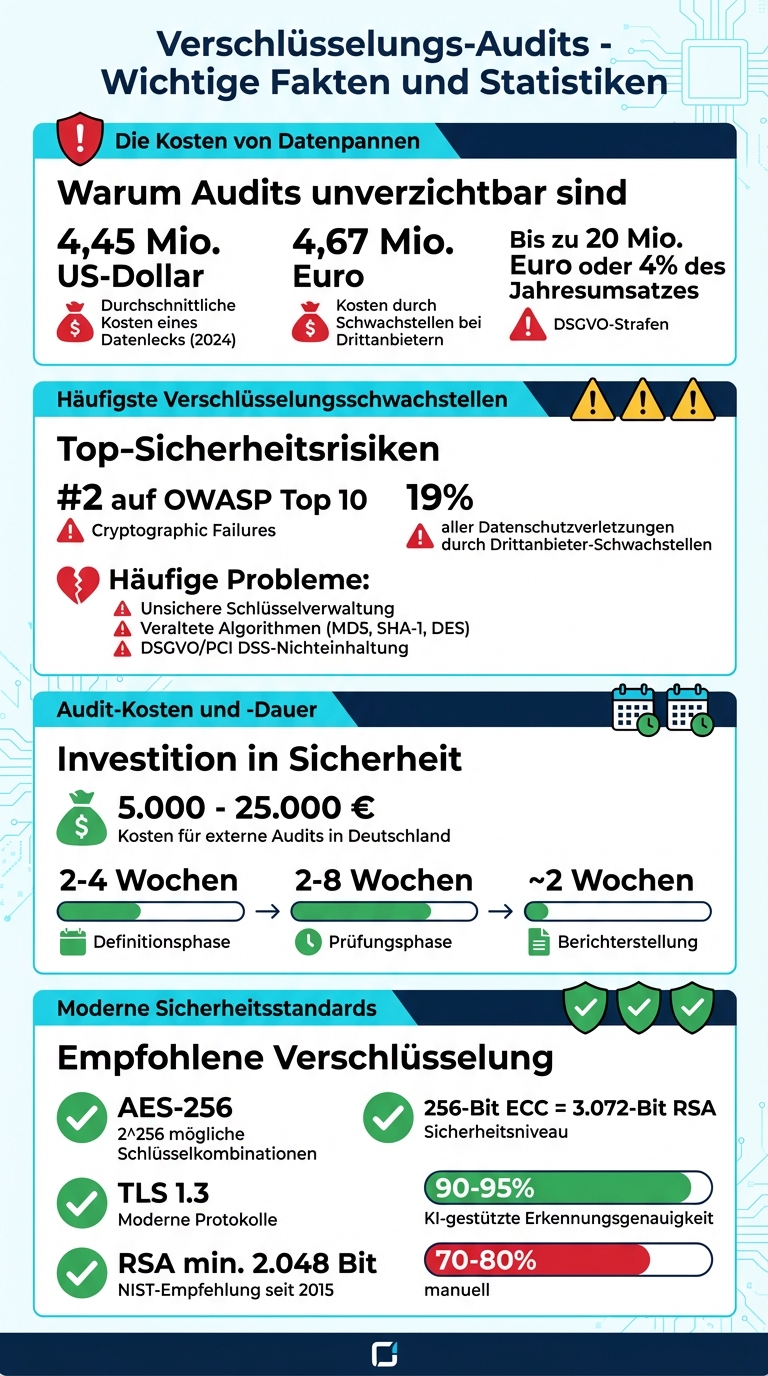

- Średni koszt wycieku danych: 4,45 mln USD (2024)

- Typowe słabe punkty: niebezpieczne klucze, przestarzałe algorytmy, nieprzestrzeganie RODO

- Audyty sprawdzają zgodność, rotację kluczy i konfiguracje techniczne

- Koszty audytów zewnętrznych: 5.000–25.000 €

Zalety dla platform takich jak Gunfinder:

- Ochrona wrażliwych danych (np. informacji płatniczych)

- Przestrzeganie przepisów prawnych (np. RODO, PCI DSS)

- Wzmocnienie zaufania użytkowników dzięki sprawdzonym środkom bezpieczeństwa

Audyty są niezbędne do identyfikacji luk w bezpieczeństwie i utrzymania systemów szyfrowania na bieżąco. Oferują jasne działania poprawiające i zapewniają ochronę wrażliwych danych.

Audyt szyfrowania: Koszty, słabe punkty i statystyki bezpieczeństwa w przeglądzie

Podstawy audytu bezpieczeństwa: Wskazówki dotyczące skutecznego zarządzania i ryzyka

sbb-itb-1cfd233

Typowe słabe punkty szyfrowania i ich ryzyka

Systemy szyfrowania mogą zawodzić na wiele sposobów – a każda słabość daje atakującym możliwość dostępu do wrażliwych danych. OWASP Top 10 wymienia „Błędy kryptograficzne” jako drugie największe ryzyko bezpieczeństwa [5]. Szczególnie niepokojące jest to, że problemy te często nie wynikają z braku szyfrowania, lecz z błędnej implementacji.

Niewłaściwe zarządzanie kluczami

Nawet najsilniejsze szyfrowanie jest bezużyteczne, jeśli klucze są zarządzane w sposób niebezpieczny. Do najczęstszych błędów należą:

- Klucze zakotwiczone w kodzie źródłowym (CWE-321)

- Brak rotacji kluczy

- Niepewne zarządzanie, np. w arkuszach Excel [5][6]

Ręczne metody zarządzania kluczami są nie tylko podatne na błędy, ale także niebezpieczne. Gdy klucz zostanie skompromitowany, napastnicy mogą odszyfrować wszystkie dane, które są nim chronione. Jest to szczególnie krytyczne w przypadku informacji płatniczych lub danych osobowych. Od 2015 roku NIST zaleca co najmniej 2.048 bitów dla kluczy RSA, ponieważ klucze 1.024-bitowe uznawane są za niebezpieczne i mogą być łamane przez podmioty państwowe [1][6].

Przestarzałe algorytmy szyfrowania

Użycie przestarzałych algorytmów wiąże się z poważnymi ryzykami. Przykłady takie jak MD5, SHA-1 czy DES mają znane luki (CWE-327) [5]. MD5 i SHA-1 są podatne na kolizje haszowe – problem, który napastnicy mogą wykorzystać do fałszowania podpisów cyfrowych [7]. Podobnie starsze protokoły, takie jak SSLv3 czy TLS 1.0, są zagrożone atakami takimi jak POODLE czy BEAST [7].

Nowoczesne standardy, takie jak AES-256, oferują praktycznie niezdobytą bezpieczeństwo przed atakami brute-force dzięki 2^256 możliwym kombinacjom kluczy [1]. Chester Avey z GlobalSign podkreśla:

„Przejście na bardziej odporne funkcje haszujące, takie jak SHA-3, znacznie zwiększa złożoność potrzebną do uszkodzenia systemów chronionych przez kryptograficzne haszowanie" [7].

Niezgodność z wymaganiami regulacyjnymi

Naruszenia przepisów takich jak RODO czy PCI DSS mogą prowadzić do wysokich kar finansowych oraz znacznej utraty zaufania [5]. Przepisy te wyraźnie wymagają stosowania silnego szyfrowania, szczególnie w przypadku danych osobowych i informacji płatniczych. Typowe naruszenia to:

- Niezaszyfrowana transmisja danych przez HTTP lub FTP (CWE-319)

- Słabe hashe haseł bez soli (CWE-759)

- Niska entropia przy generowaniu kluczy (CWE-331) [5]

Bez regularnych audytów takie słabości często pozostają nieodkryte – aż do momentu wystąpienia incydentu bezpieczeństwa.

Te przykłady pokazują, jak ważne jest regularne sprawdzanie i aktualizowanie systemów szyfrowania, aby zamknąć luki w zabezpieczeniach i chronić integralność danych.

Jak regularne audyty poprawiają bezpieczeństwo szyfrowania

Regularne audyty przekształcają teoretyczne koncepcje bezpieczeństwa w konkretne środki ochrony. Odkrywają słabości takie jak Shadow-IT (nieautoryzowane aplikacje IT), niekontrolowane urządzenia końcowe i nieszyfrowane kopie zapasowe – aspekty, które w codziennym życiu mogą być łatwo przeoczone [8][2]. Szczególnie w środowiskach chmurowych sprawdzany jest model wspólnej odpowiedzialności. Upewnia się, że firmy prawidłowo zarządzają swoimi kluczami i konfiguracjami, zamiast ślepo polegać na dostawcy [8][9]. W dalszej części wyjaśniono, jak audyty wykrywają i naprawiają te luki w zabezpieczeniach.

Wykrywanie luk w szyfrowaniu

Audit często zaczyna się od analizy słabości, w której rejestrowane są wszystkie aktywne usługi i porównywane z znanymi lukami w zabezpieczeniach z baz danych CVE [2]. Dzięki zautomatyzowanym narzędziom i analizom ekspertów identyfikowane są słabości w zaporach ogniowych i politykach oraz dokumentowane w szczegółowych raportach [11]. Dodatkowo stosowane są techniki audytu wspomaganego komputerowo (CAAT) oraz oprogramowanie monitorujące, takie jak Nagios lub Tripwire. Te narzędzia monitorują zmiany konfiguracji w czasie rzeczywistym i pomagają w ciągłym zapewnieniu bezpieczeństwa szyfrowania [2].

Starke Verschlüsselungsprotokolle überprüfen

Auditoren prüfen, ob empfohlene Algorithmen wie AES-256 oder TLS 1.3 verwendet werden, und identifizieren unsichere Verfahren wie RSA-1024 oder DES [8][1]. Ein Beispiel: Ein 256-Bit-ECC-Schlüssel (Elliptic Curve Cryptography) bietet das gleiche Sicherheitsniveau wie ein 3.072-Bit-RSA-Schlüssel, ist aber deutlich effizienter [1]. Mit der NIS-2-Richtlinie, die seit Januar 2023 in der EU gilt, sind die Anforderungen an regelmäßige Sicherheitsaudits und Risikobewertungen weiter gestiegen [2].

Unabhängige Schlüsselkontrolle prüfen

Ein zentraler Punkt bei der Schlüsselverwaltung ist die Aufgabentrennung – niemand darf den gesamten Lebenszyklus eines kryptographischen Schlüssels allein kontrollieren [8]. Gary Glover von SecurityMetrics bringt es auf den Punkt:

„Wenn Du den Standort des Verschlüsselungsschlüssels nicht schützt... ist es, als würdest Du Deinen Hausschlüssel im Türschloss stecken lassen" [14].

Auditoren führen Stichprobentests durch, um sicherzustellen, dass Schlüssel sicher abgerufen, rotiert und gelöscht werden können [10][8]. In AWS-Systemen prüfen sie spezifische Berechtigungen wie kms:Describe*, um sicherzustellen, dass Schlüsselkonfigurationen untersucht werden können, ohne die Schlüssel selbst zu gefährden [10]. Die Einhaltung von Compliance wird durch den Abgleich von Richtlinien mit technischen Nachweisen wie Rotations- und Löschprotokollen überprüft [8].

Proces audytu w szczegółach

Hier wird Schritt für Schritt erklärt, wie ein Verschlüsselungsaudit abläuft, um Sicherheitsmaßnahmen umfassend zu überprüfen.

Ein solcher Audit deckt rechtliche, technische und organisatorische Punkte ab. Innerhalb von 2–4 Wochen werden der Prüfungsrahmen definiert und wichtige Beteiligte identifiziert. Die eigentliche Prüfung dauert 2–8 Wochen, gefolgt von etwa 2 Wochen für die Erstellung des Berichts. W Niemczech koszty zewnętrznych audytów w zależności od wielkości firmy wahają się między 5.000 a 25.000 € [16].

Sprawdzenie zgodności regulacyjnej

Der erste Schritt ist die Überprüfung, ob die technischen und organisatorischen Maßnahmen (TOMs) gemäß Artikel 32 DSGVO umgesetzt wurden. Auditoren prüfen das Verzeichnis der Verarbeitungstätigkeiten (Art. 30 DSGVO) auf Aktualität und gleichen ab, ob dokumentierte Verschlüsselungsmaßnahmen tatsächlich umgesetzt sind. Verträge mit Auftragsverarbeitern (Art. 28) werden ebenso kontrolliert. Zusätzlich wird sichergestellt, dass internationale Standards wie ISO 27001:2022 Annex A 8.24 eingehalten werden, der den Einsatz von Kryptographie regelt. Konstanze Krollpfeiffer, zertifizierte Datenschutzbeauftragte, bringt es auf den Punkt:

„Ein Datenschutzaudit ist ein systematischer Prozess, bei dem das aktuelle Datenschutzniveau eines Unternehmens geprüft, bewertet und dokumentiert wird" [16].

Dieser Schritt geht über die Einhaltung von Vorschriften hinaus und stärkt das Vertrauen der Nutzer von Gunfinder.

Testy techniczne i analiza kodu

In der nächsten Phase werden Penetration-Testing-Methoden wie OWASP, OSSTMM und PTES genutzt, um mögliche Cyberangriffe zu simulieren. Tools wie Nessus suchen nach bekannten Schwachstellen, während Metasploit testet, ob Verschlüsselungen umgangen werden können. Netzwerkanalyse-Tools wie Nmap identifizieren aktive Dienste und deren Versionen, und Wireshark analysiert den Datenverkehr, um unverschlüsselte Übertragungen aufzudecken. Eine Mischung aus automatisierten Scans und manueller Analyse durch Experten ist hier entscheidend, da Maschinen oft den geschäftlichen Kontext nicht vollständig erfassen können.

Nach diesen Tests wird die Public Key Infrastructure (PKI) gezielt überprüft, um Zertifikate und Protokolle zu validieren.

Walidacja infrastruktury klucza publicznego (PKI)

Auditoren prüfen Zertifikate, moderne Protokolle wie TLS 1.3, starke Algorithmen wie AES-256 und die Konfiguration der Hardware Security Modules (HSMs). Diese Module sorgen für eine sichere Schlüsselspeicherung und ermöglichen präzise Zugriffsprotokolle.

Kontrola rotacji kluczy

Regularna rotacja kluczy jest kluczowa, aby zapobiec nieautoryzowanemu dostępowi. Audytorzy analizują próbki i sprawdzają protokoły rotacji oraz usuwania, aby upewnić się, że klucze są prawidłowo wymieniane. Dodatkowo przeprowadzane są tzw. symulacje Fire Drill, aby przetestować procedury w przypadku skompromitowanych lub wygasłych kluczy. Te regularne kontrole są centralnym elementem koncepcji bezpieczeństwa w Gunfinder.

Usuwanie problemów bezpieczeństwa poprzez audyty

Wykrycie luk w zabezpieczeniach to tylko pierwszy krok. Audyty oferują nie tylko analizę, ale także konkretne działania, aby naprawić te słabości. Gdy problemy zostaną zidentyfikowane, proponowane kroki zapewniają, że luki w zabezpieczeniach zostaną skutecznie załatane. Tutaj dowiesz się, jakie działania zalecają audyty, aby długoterminowo poprawić bezpieczeństwo szyfrowania.

Utworzenie niezależnego zarządzania kluczami

Centralnym elementem strategii bezpieczeństwa jest jasno zdefiniowany proces dla całego cyklu życia kluczy. Rozpoczyna się on od generacji przy użyciu wysokiej jakości generatorów liczb losowych, obejmuje bezpieczne przechowywanie, regularną rotację i kończy się na ostatecznej likwidacji [17][6]. Częstym punktem krytyki w audytach jest ślepe zaufanie do domyślnych ustawień w chmurze. Rozwiązanie? Wykorzystanie modułów bezpieczeństwa sprzętowego (HSM) lub specjalistycznego oprogramowania do wewnętrznej kontroli kluczy [17][8].

Zasada podziału obowiązków odgrywa w tym kluczową rolę. Żaden pojedynczy pracownik nie powinien być odpowiedzialny za cały cykl życia klucza. Wiele poziomów zatwierdzeń dla generacji i likwidacji kluczy jest zatem niezbędne [8]. Zamiast przechowywać klucze w tabelach, firmy powinny przejść na centralne platformy lub kryptograficzne sejfy, aby uniknąć strat i nieautoryzowanego dostępu [6]. Mark Sharron z ISMS.online trafnie to podsumowuje:

„Jasna polityka kryptograficzna przekształca ukryty stres w mierzalne zaufanie" [8].

Audyty zalecają również stworzenie pełnego inwentarza wszystkich zaszyfrowanych zasobów – od kopii zapasowych, przez instancje w chmurze, po urządzenia mobilne. Zapewnia to, że nie istnieje żadna „shadow IT” bez szyfrowania [8]. Solidne zarządzanie kluczami stanowi podstawę dla dalszych optymalizacji.

Potwierdzenie silnych metod szyfrowania

Audyty sprawdzają, czy nowoczesne algorytmy, takie jak AES-256 i TLS 1.3, są wykorzystywane oraz dokumentują ich poprawną implementację. Każdy klucz powinien mieć ustalony czas ważności, aby zapewnić regularne rotacje. Minimalizuje to potencjalne szkody w przypadku kompromitacji [6].

Kolejny nacisk kładzie się na integrację z modelami bezpieczeństwa Zero Trust. Szyfrowanie musi być wdrożone w sposób ciągły w środowiskach hybrydowych – w spoczynku, podczas przesyłania i w trakcie użytkowania [8]. Macierz śledzenia łączy każdą wymaganą politykę z kontrolą techniczną i udokumentowanym artefaktem audytowym [8]. Jak to formułuje ecos.de:

„Szyfrowanie jest tylko tak silne, jak proces, który jest używany do zarządzania odpowiednimi kluczami" [17].

Te kontrole stanowią podstawę do wdrożenia nowoczesnych rozwiązań automatyzacyjnych.

Wykorzystanie narzędzi automatyzacyjnych

Nowoczesne audyty kładą duży nacisk na automatyzację, aby uczynić proces tworzenia, odnawiania i unieważniania certyfikatów i kluczy bardziej efektywnym. Narzędzia takie jak ECOS Trust Management Appliance (TMA) oferują zautomatyzowane zarządzanie cyklem życia certyfikatów (CLM). Pomaga to w zarządzaniu rosnącą liczbą certyfikatów i zapobiega awariom spowodowanym wygasłymi certyfikatami [6].

Techniki audytu wspomaganego komputerowo (CAATs) ułatwiają audytorom szybszą analizę dużych zbiorów danych niż metody ręczne [11]. Sztuczna inteligencja zwiększa dokładność wykrywania problemów bezpieczeństwa z 70–80 % do imponujących 90–95 % [11]. Dodatkowo zautomatyzowane systemy zarządzania łatkami natychmiast eliminują luki w przestarzałym oprogramowaniu – jednym z najczęstszych wektorów ataków [18].

Dla Ciebie jako użytkownika Gunfinder oznacza to: Zautomatyzowane rozwiązania do rotacji kluczy, zarządzania certyfikatami i ciągłego monitorowania zwiększają bezpieczeństwo, jednocześnie znacznie redukując wysiłek manualny.

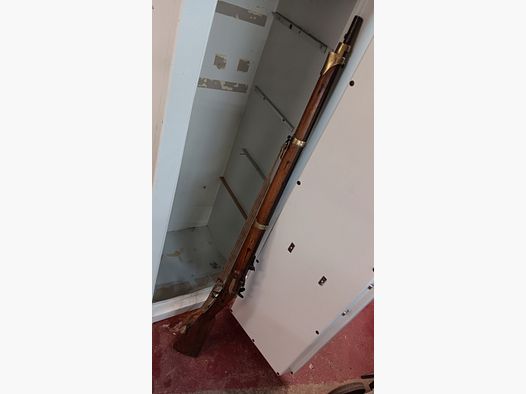

Jak Gunfinder korzysta z audytów szyfrowania

Audyty szyfrowania odgrywają kluczową rolę w Gunfinder, internetowej platformie dla myśliwych i strzelców sportowych, w zapewnieniu bezpieczeństwa. Platforma codziennie przetwarza wrażliwe informacje, takie jak dowody tożsamości i dane płatnicze. Dzięki audytom zapewnia się, że te dane są chronione zarówno w spoczynku, jak i podczas przesyłania [19][4].

Dużą zaletą jest przestrzeganie przepisów RODO, w szczególności artykułu 32, który wymaga stosowania odpowiednich środków technicznych i organizacyjnych [15][16]. Audyty dokumentują wdrożenie tych środków, tworząc w ten sposób przejrzystość. Globeria Datenschutz trafnie opisuje wartość takich działań:

„Audyt ochrony danych... nie tylko zapewnia bezpieczeństwo prawne, ale także wzmacnia zaufanie klientów, partnerów i pracowników" [15].

Co więcej, audyty są niezbędne do zabezpieczenia procesów płatniczych. Oprócz RODO, ważną rolę odgrywają tutaj standardy takie jak Payment Card Industry Data Security Standard (PCI DSS). Audyty sprawdzają, czy środki ochrony, takie jak uwierzytelnianie wieloskładnikowe (MFA) i oparte na rolach kontrole dostępu, są poprawnie wdrożone [11][20]. Dodatkowo, testy techniczne, takie jak testy penetracyjne, ujawniają luki w API, zaporach sieciowych lub przestarzałym oprogramowaniu, zanim mogą zostać wykorzystane [11][13]. Biorąc pod uwagę, że 19% wszystkich naruszeń ochrony danych jest spowodowanych lukami u dostawców zewnętrznych, weryfikacja zewnętrznych dostawców usług płatniczych jest szczególnie ważna. Takie naruszenia kosztują średnio 4,67 miliona euro [20].

Inwestując między 5.000 a 25.000 euro, Gunfinder zapewnia, że transakcje przebiegają sprawnie i unika się potencjalnie kosztownych wycieków danych – globalne średnie koszty wycieku danych wynoszą 4,45 miliona dolarów amerykańskich [16][4]. Dla Ciebie jako użytkownika oznacza to: Twoje dane są chronione przez wielokrotnie sprawdzone środki bezpieczeństwa, a platforma spełnia wszystkie wymogi prawne dotyczące bezpiecznego handlu bronią i akcesoriami.

Podsumowanie

Audyty są systematycznym narzędziem do ujawniania i naprawiania luk w szyfrowaniu, zanim napastnicy będą mogli je wykorzystać. Ujawniają specyficzne problemy techniczne, takie jak przestarzałe algorytmy, niebezpieczne zarządzanie kluczami czy błędne konfiguracje, i oferują jasny plan priorytetyzacji wymaganych działań [11][3].

Co więcej, audyty wdrażają polityki bezpieczeństwa w praktyce i zajmują się ryzykiem, takim jak niechroniona shadow IT [11][12]. Wynik? Poprawiona bezpieczeństwo techniczne i zapewnienie zgodności z przepisami prawa.

Dla standardów takich jak DSGVO, ISO 27001 i PCI DSS audyty są niezbędne. Dokumentują zgodność i minimalizują ryzyko wysokich kar – do 20 milionów euro lub 4% globalnego rocznego przychodu [20]. Biorąc pod uwagę średnie koszty wynoszące 4,45 miliona dolarów amerykańskich za naruszenie danych, audyty są opłacalnym działaniem [4].

Trend zmierza w kierunku ciągłego monitorowania i systemów wspieranych przez AI, które mogą wykrywać zagrożenia niemal w czasie rzeczywistym – zamiast dopiero po tygodniach lub miesiącach [11][13]. Dla Gunfinder oznacza to, że zawsze należy być na bieżąco z bezpieczeństwem. A dla Ciebie jako użytkownika: wyższy poziom bezpieczeństwa i wzmocnione zaufanie do ochrony Twoich danych.

FAQs

Jak często powinien odbywać się audyt szyfrowania?

Audyt szyfrowania powinien odbywać się co najmniej raz w roku. Ponadto warto przeprowadzać takie audyty, gdy następują zmiany w procesach lub wdrażany jest nowy system zarządzania. Szczególnie w takich sytuacjach audyty oparte na zdarzeniach mogą pomóc w wczesnym identyfikowaniu i skutecznym zamykaniu potencjalnych luk w bezpieczeństwie.

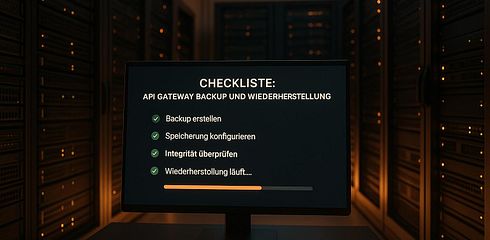

Co powinno być przygotowane wewnętrznie przed audytem?

Staranna przygotowanie jest kluczem do sprawnego audytu. Sprawdź infrastrukturę bezpieczeństwa, istniejące procesy i dokumentację, aby upewnić się, że wszystko jest aktualne.

Ważne jest, aby wszystkie istotne dane, dostęp i dokumenty były dostępne na czas. Lista kontrolna może pomóc w systematycznym przejściu przez wszystkie ważne punkty.

To dokładne przygotowanie nie tylko ułatwia przeprowadzenie procesu audytowego, ale także pomaga w wczesnym wykrywaniu potencjalnych słabości.

Jak mogę rozpoznać, czy Wasze zarządzanie kluczami jest naprawdę bezpieczne?

Regularne audyty odgrywają kluczową rolę w zapewnieniu bezpieczeństwa Waszego zarządzania kluczami. Umożliwiają wczesne wykrywanie potencjalnych słabości lub błędnych konfiguracji i odpowiednie ich korygowanie.

Zaleta? Minimalizujecie ryzyko nieautoryzowanego dostępu i zapewniacie, że Wasze systemy szyfrowania nadal działają skutecznie. Audyt jest zatem nie tylko środkiem bezpieczeństwa, ale także ważnym krokiem w długoterminowej ochronie integralności Waszych danych.